ビットコインは、その高いセキュリティ性からしばしば賞賛されていますが、「51%攻撃」という言葉を耳にしたことがある方もいるでしょう。これは、理論的には誰かがビットコインネットワークを乗っ取れる可能性がある状況を指します。本ガイドでは、51%攻撃とは何か、それがどのように機能するのか、そしてビットコインがこの方法でハッキングされる可能性があるのかを解説します。また、他の仮想通貨で実際に起きた事例を挙げながら、なぜビットコインが今も安全であり続けているのかを解説します。2025年9月時点で、ビットコインは51%攻撃を受けたことがあるのでしょうか?実行するには何が必要なのか?シンプルな言葉でその答えをお伝えします。

51%攻撃とは?

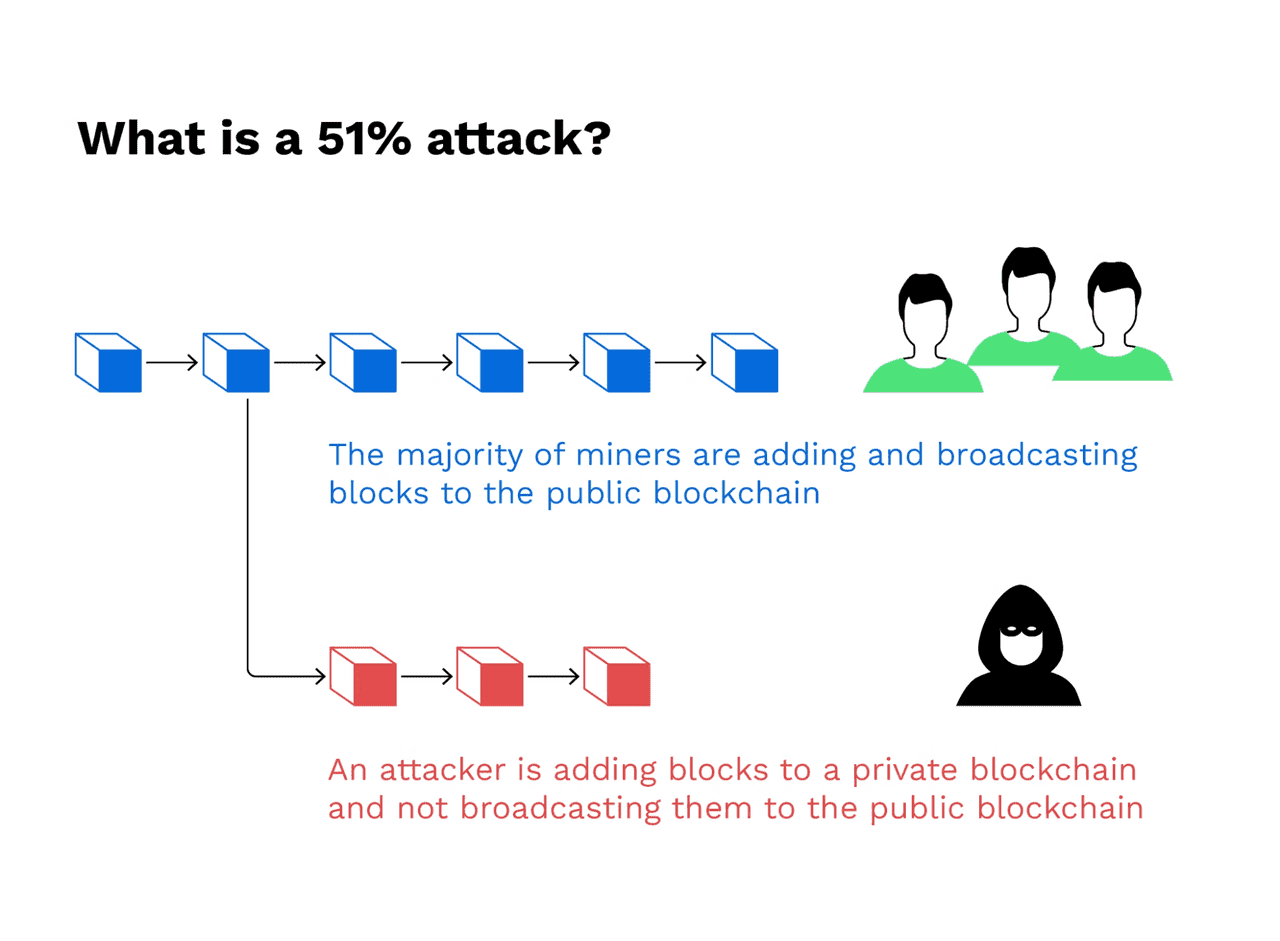

51%攻撃(マジョリティ攻撃)は、一人または一つのグループがブロックチェーンのネットワークで50%以上のマイニングパワー(ハッシュレート)を獲得し、意図的に悪意ある行動を取ることができる攻撃です。過半数の計算能力を握ることで、攻撃者は新しいブロックの追加プロセスを独占できます。この支配により、以下のような危険な行為が可能になります:

- 二重支払い(ダブルスペンド)の実行:コインを一度送ってから、そのトランザクションがなかったことにするもう一つのチェーンを秘密裏に作成し、結果的にコインを再度使うことができます。これが51%攻撃の主な動機であり、金融的利益を目的にトランザクションを偽造します。

- 取引のブロックや改ざん:多くのハッシュパワーを持つことで、他のマイナーが生成したブロックを承認させない、あるいは最近のブロックを書き換えることができます。特定の取引をブロックチェーンに追加させない、取引の順序を入れ替えることも可能です。

- 新しいブロックのコントロール:ネットワーク全体より早く自分のブロックを採掘できるため、ほとんどのブロック報酬・手数料を独占し、「正しい」チェーン(ビットコインでは最長チェーンが正とされる)を決める権力を持ちます(コンセンサスルール)。

一方で、51%攻撃ができないことも重要です。攻撃者が直接ウォレットからコインを盗むことはできません(あくまで送信中の取引に影響を与えるだけです)。また、プロトコルのルール(例えばビットコインの最大供給量を超えるコインを発行することなど)を恣意的に変えることもできません。これらはネットワーク内のノードと暗号技術によって強力に保護されています。攻撃が影響を及ぼすのは、主にトランザクション履歴とネットワークへの信頼です。

要約すると、51%攻撃は一時的に悪意ある者がコンセンサスを上書きすることで、ブロックチェーンの元帳の整合性を損なう行為です。例えるなら、みんなで作った歴史書の半分以上の編集権を握った人が、直近の章を書き換えてしまうようなものです。

ビットコインに対する51%攻撃はどのように行われるのか?

ビットコインへの51%攻撃を実行するには、プルーフ・オブ・ワーク(PoW)によってネットワークが守られている仕組みの中で、攻撃者は全ハッシュパワーの過半数を掌握する必要があります。その概要は以下の通りです:

- 過半数ハッシュパワーの獲得:攻撃者は2025年時点で数百エクサハッシュ/秒(EH/s)に及ぶビットコインのハッシュレートの半分以上を獲得しなければなりません。膨大なマイニングマシンへの投資、もしくは既存マイナーやマイニングプールの支配が必要となります。

- 秘密裏にブロックを採掘:過半数のハッシュパワーを持つ攻撃者は、自分だけのチェーン(世間一般に公開されているチェーンとは別のもの)を秘密裏に生成し、自分に都合の良いトランザクションのみを記録できます。

3. 正直なチェーンを上回る速度でブロック生成:攻撃者は正直なマイナーたちよりも速くブロックを生成し、ネットワークルールに従ってより長いチェーンを作り上げます。

4. 悪意のあるチェーンを公開:攻撃者はこの長いチェーンを全体に公開し、正直なノードたちをそちらに切り替えさせます。これによって過去の取引を巻き戻し二重支払いが実現します。

5. 影響:被害者は最初の取引がなかったことになり、攻撃者は商品とコインの両方を入手できます。

ですが、こういったメカニズムは理屈の上では危険でも、実際にビットコインへ51%攻撃を仕掛けるのは極めて非現実的です。その理由は:

- ハッシュパワー獲得のコスト:204EH/sを超えるハッシュレート獲得には、膨大なハードウェアと電力コスト(数十億ドル)を要します。

- 物流・運用上の課題:これだけ多くのマイナーを所有・稼働させるには大規模かつ目立つ動きになるため、隠密行動は困難です。

- コミュニティによる防御:ビットコインネットワークはマイニングシェアの監視や緊急アップグレードといった防衛手段を持っています。

仮に一時的な攻撃であっても、ネットワークへの信頼を大きく損なう行為です。

51%攻撃の仕組み

ビットコインは過去に51%攻撃を受けたことがあるか?

ビットコインは歴史上、成功した51%攻撃を受けたことはありません。2009年のローンチ以降、ネットワークは非常に強固な体制となり、一時的でも過半数のハッシュパワーを掌握した攻撃者は現れていません。ただし、そのリスクに警鐘を鳴らす出来事はありました:

- GHash.io事件(2014年):当時急成長したマイニングプールGHash.ioがビットコイン全体のハッシュレートの約50%を一時的に占めました。悪意があったわけではなく、報酬率や手数料ゼロなどの魅力から多くのマイナーが集中しただけですが、コミュニティから「単一主体に権力が集中するリスク」に強い懸念が示されました。これを受けGHash.ioは自主的にシェアを40%以下に抑え、分散を呼びかけるなど責任ある対応をとり、最終的にシェアも減少し消滅しています。ビットコイン文化において「51%到達前でも危険」とする姿勢が根付いた例です。

- Foundry USAとAntPool(2025年):2025年中頃、最大手マイニングプールのFoundry USAとAntPoolが、合算で世界ハッシュレートの過半数を一時的に上回りました(Foundryが約30%、AntPoolが約20%)。あくまで合計であり単独ではありませんが、再び中央集権リスクに関する議論が盛り上がりました。両プールは独立運営で、各プールには何千人もの個人マイナーが参加しています。共謀して攻撃するには、多数の参加者が自らの利益に反して行動する必要があり、事実上困難です。この後、シェアがより小規模なプールに分散され、状況は改善しました。事件は攻撃ではなく「集中リスク監視の強化」につながりました。

このほか、ビットコインは一貫して高いセキュリティを維持しています。圧倒的なマイニングネットワークの規模が、51%支配を阻んできたのです。

一方で、他の暗号資産では、特に小規模ネットワークで51%攻撃が実際に起きています:

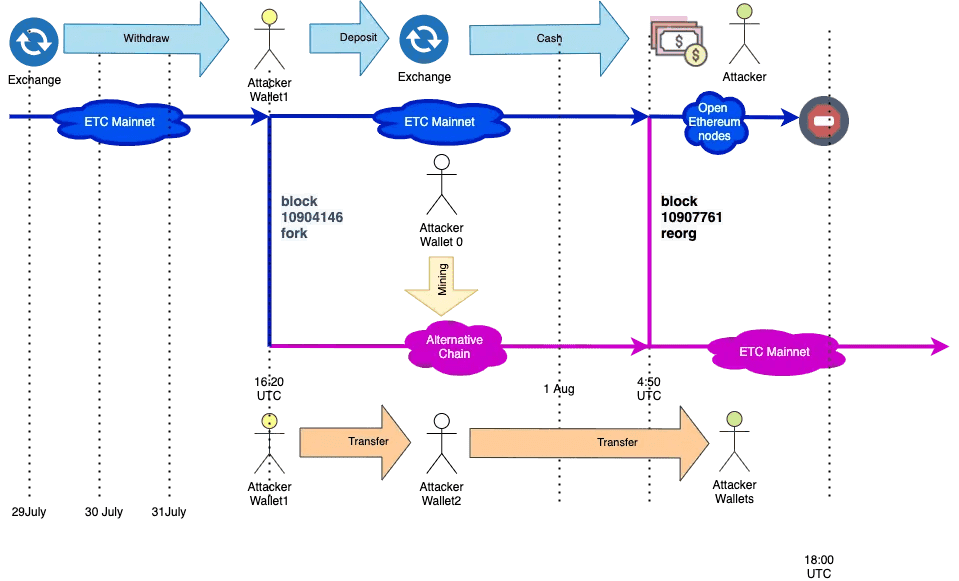

- Ethereum Classic(ETC):イーサリアムの兄弟チェーンであるETC(PoW方式)は、2019年と2020年に複数回の51%攻撃を受けています。攻撃者はチェーン再編(リオルグ)とダブルスペンドで取引所に損害を与えました。ETCはハッシュレートが低かったため、NiceHash等のマイニングレンタルサービスを使い、短期間安価に過半数を掌握できたのです。

- ビットコインゴールド(BTG):ビットコインから派生したBTGも2018年と2020年に51%攻撃を受け、ハッシュレートの低さを攻撃者に悪用され二重支払いを許しました(BTGは独自のアルゴリズムを採用していましたが、分散度が弱かった)。

- その他のアルトコイン:マイナーなPoW系コインの多くが、マイニングパワーが低い時期に同種の攻撃を受けています。理論上、どんなPoWコインも「過半数ハッシュパワー獲得コスト」が十分に高くなければ脆弱です。対応としてマイニングアルゴリズムの変更やPoS(プルーフ・オブ・ステーク)移行を進めたプロジェクトも増えています。

小規模ネットワークでは、クラウドマイニングやレンタルサービスを利用し、わずか数時間でもハッシュパワーを借りてネットワークを一時的に制圧し、ダブルスペンドで利益を得る攻撃が現実にあります。ですが、ビットコインの場合これに十分なハッシュパワーを借りること自体不可能な規模です。ある推計ではビットコインを維持して1時間51%攻撃を続けるだけでも、電気代とレンタルだけで数百万ドルかかるとされており、事実上実行困難です。小規模コインの攻撃費用は数千ドルで済む場合もあります。

Ethereum Classic 51%攻撃(出典)

なぜビットコインへの51%攻撃は(2025年時点で)非現実的なのか

2025年現在、ビットコインが51%攻撃に強い理由は以下のポイントです:

- 膨大なハッシュレート:2025年のビットコインのハッシュレートは過去最高水準です。マイニング技術(高性能ASIC等)の進化と参入者の増加で、ネットワークの計算力が桁違いに増大し、攻撃者も同じ規模の投資が必要に。ビットコインの規模は他のPoW通貨とは比較にならず、ハッシュパワーを持ち寄る動きを捉えることも容易です。

- 分散型マイニングエコシステム:マイニングプールの統計以上に実態は分散されています。プールは巨大な単体マイナーではなくグループ(寄り合い)です。プール運営者が攻撃をたくらむと、異常報酬や不正出力などで即座にマイナーに察知され、すぐに他プールへ移動されます(スイッチは数分で可能)。この事実が「暴走」への抑止力となっています。また、運営者自身にとっても誠実運営で安定収入を得る方が長期的に有利です。

- 経済インセンティブ:多くのマイナーは巨額な投資を機材にしており、報酬もビットコインで受け取っています。51%攻撃でネットワーク信頼が損なわれれば、価格は暴落、自己資産さえ危うくなります。理性的なマイナーは、短期的な攻撃収益よりも「正常運営による安定利益」を優先します。利益目的でない(例:破壊目的の敵対者)場合でも、上述した技術的・経済的ハードルを乗り越えなければなりません。

- コミュニティ・開発者の監視体制:ビットコインは中央集権リスクに敏感です。誰かが過半数に近づけば、速やかにコミュニティで議論・分散の動き・技術的対応がなされます。長いリオルグ検知や最終的にはPoWアルゴリズム変更など、徹底的な防御策も検討されています(最終手段)。ビットコインは進化し続けるエコシステムです。

- プロトコル側の補助的防御策:PoWはハッシュ計算の力比べですが、ビットコイン設計には「深いチェーン改ざん防止」機能もあります。例えば、ノードのデフォルト設定では100ブロック以上のリオルグには応じません。また、深いブロックほど不可逆性(最終性)が増すため、攻撃者が巻き戻せる範囲は数ブロックに限定されます。つまり現実的な攻撃規模は限定的です。

- コスト計算:仮に攻撃者が1時間維持しようとした場合、2020年代半ばのビットコインネットワークの年間消費電力は約130テラワット時=平均約15ギガワット。1時間の半分は7.5GWh。0.05ドル/kWhでも電力だけで37.5万ドル、更に機材代等々含めれば実際には数千万ドル規模のコストとなります。しかも、機材を一から用意すると数十億ドル。結果として、攻撃でせいぜい数ビットコインのダブルスペンドが狙えても、コストが見合いません。つまり経済的に成立しません。

51%攻撃以外のセキュリティ脅威

「ビットコインはハッキングされるのか?」という議論では、51%攻撃が主に焦点となりますが、それ以外にも以下の要素が重要です:

- ソフトウェア脆弱性:51%よりも小さなコストで、ビットコインのコードのバグを突いた攻撃の可能性は?ビットコアソフトはオープンソースで徹底監査されていますが、100%バグが無いとは限りません。2018年にはノードのクラッシュやインフレを招く脆弱性(CVE-2018-17144)が指摘され、即修正されました。こうしたリスクに対応するため、開発者・コミュニティは常に監視体制を構築しています。幸い、致命的な被害は発生せず、慎重なアップデート運用が徹底されています。

- 量子コンピュータによる脅威:量子コンピュータでビットコインはハッキングされる?これはまた別の問題であり、将来量子コンピュータが楕円曲線暗号(公開鍵署名)を解読できるようになれば、アドレス残高の盗難の脅威が生まれます(アルゴリズム未更新の場合)。2025年現在では全く到達不可能な技術水準であり、ビットコイン開発陣も量子耐性アルゴリズムの早期研究・実装に取り組んでいます。今すぐの脅威ではなく、数年以上の十分な適応期間があると見られています。

- 社会的攻撃/中央集権化:51%攻撃はパワープレイですが、「ハック」とは他にも、例えば政府規制によるマイナーの操作、事業者同士の談合によるプロトコル改変、というアプローチも考えられます。ビットコインの本質的強さは「分散化した合意形成」と多様なステークホルダーによるバランスです。世界各地に分散したマイナーとユーザーの存在こそが守りの要。2025年のプール集中でもコミュニティ・マイナーの意志で自然に分散へ向かいました。ガバナンスや経済インセンティブもセキュリティの本質です。

51%攻撃のリスク(出典)

結論:2025年におけるビットコインのセキュリティ

ビットコインのブロックチェーンは長年にわたり驚異的なセキュリティを発揮しています。51%攻撃はあくまで「理論上の脅威」であり、現実にビットコインで発生したことはありません。ネットワークのハッシュレートの巨大さとプレイヤー双方の経済的インセンティブが、今の技術と経済環境下では事実上実行困難にしています。理論的には可能性を否定できませんが、事実上は攻撃できない―それが現状です。

日常的な取引・投資をするユーザーにとって「ビットコインはハッキングできない」という表現は妥当です。なぜなら、暗号技術とコンセンサスによる保全が非常に強固だからです。ビットコイン取引を行い、複数回の承認が完了すれば、そのトランザクションはほぼ不可逆です。大規模トランザクションであっても、51%攻撃によるリオルグリスクは事実上無視でき、むしろ取引所セキュリティやユーザーの管理ミスの方が遥かに現実的なリスクです。

とはいえ、ビットコインコミュニティは常に警戒を怠りません。小規模コインの事例からも分かるように、分散化の維持は不断の努力が不可欠です。新規マイナー参入も継続しており、リスク分散と単一障害点の排除のための活動が続けられています。その観点で家庭マイニングやハッシュパワーの地理的分散を支持する声も根強いです。

結論として、ビットコインはこれまで一度も51%攻撃に成功されたことはなく、極めて堅牢な防御体制を有しています。2025年現在、世界で最も安全な計算ネットワークの一つとされています。いかなる仕組みも100%無敵ではありませんが、ビットコインを「ハック」しようとする者には莫大なコストと激しい抵抗が待ち構えています。積み重ねた設計思想と十数年の実績が、ユーザーに確かな信頼と安全を与え続けているのです。どうぞ安心してご利用ください。あとはウォレットや秘密鍵といった個人的なセキュリティ管理にこそ、一層気を配りましょう。ブロックチェーン本体より身近な脆弱ポイントです。