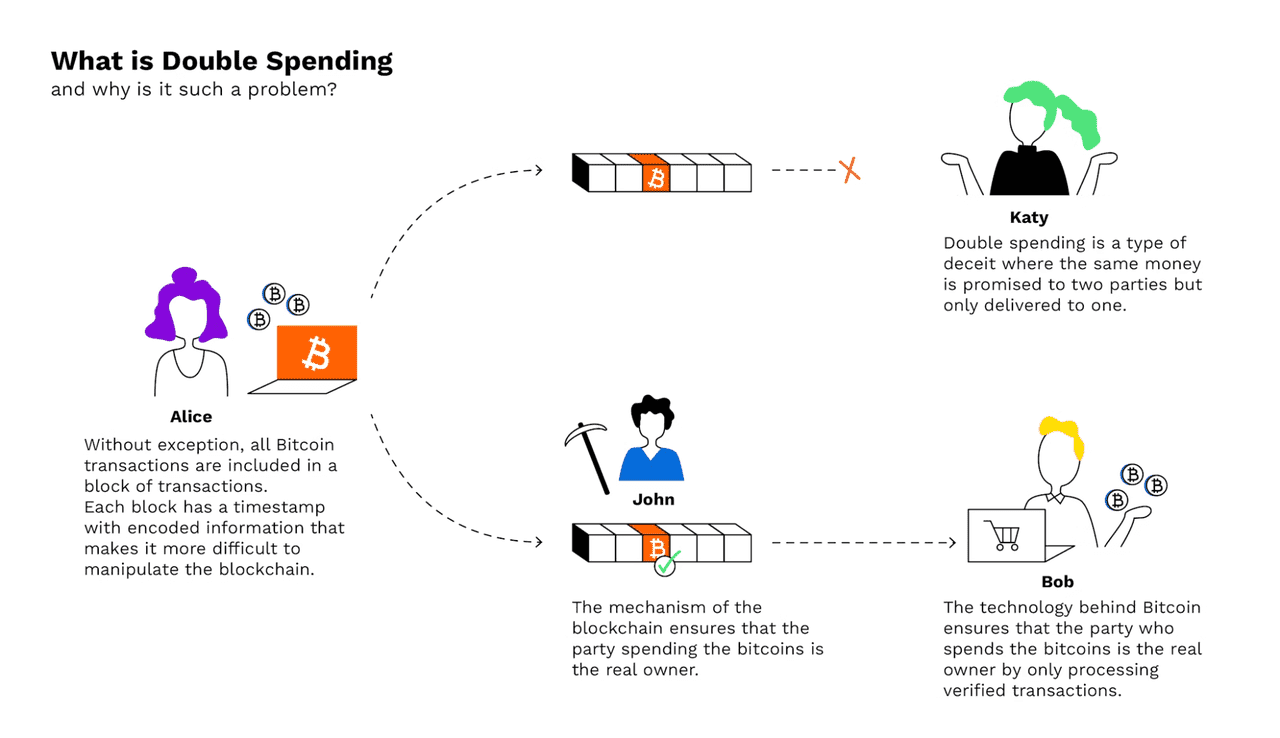

La double dépense fait référence au risque, dans les systèmes de monnaies numériques, qu’une même unité monétaire puisse être dépensée plusieurs fois. Dans le monde du cash physique, ce problème n’existe pas : si vous donnez un billet de 10 $, il n’est plus en votre possession et vous ne pouvez plus le réutiliser. Mais avec l’argent numérique, un jeton n’est finalement qu’une information, qui pourrait être copiée ou réutilisée si elle n’est pas strictement contrôlée. Les premières tentatives de monnaie électronique ont été confrontées à cette difficulté : comment empêcher un utilisateur de dupliquer un jeton numérique pour le dépenser deux fois ? La solution traditionnelle, dans les systèmes de paiement numérique centralisés, consiste à recourir à une autorité de confiance (comme une banque), qui vérifie chaque transaction sur un registre et met à jour les soldes. À l’inverse, Bitcoin, réseau décentralisé, ne peut s’appuyer sur aucune autorité unique : il doit résoudre la double dépense de manière trustless.

Quand Satoshi Nakamoto a inventé le Bitcoin en 2009, son innovation majeure a été de proposer une solution pragmatique au problème de la double dépense sans recourir à un gardien central. La blockchain de Bitcoin, sécurisée par un réseau de mineurs et de nœuds, garantit qu’une fois un bitcoin dépensé dans une transaction puis confirmé dans la blockchain, il ne peut plus être dépensé dans une autre transaction. En plus de 16 ans de fonctionnement (2009-2025), il n’y a jamais eu aucun cas avéré de double dépense malicieuse sur le réseau principal Bitcoin. Sa conception rend la double dépense extrêmement difficile : en 2025, compte tenu de la taille et de la sécurité du réseau, toute tentative de double dépense est quasiment vaine. Ci-dessous, nous expliquons ce qu’est la double dépense, comment Bitcoin l’empêche, quels en sont les vecteurs d’attaque potentiels, et nous revenons sur des cas réels (et des idées reçues) à ce sujet.

Comment Bitcoin Empêche-t-il la Double Dépense ?

Bitcoin prévient la double dépense grâce à la transparence de son registre public, à ses règles de consensus et au minage par preuve de travail (Proof-of-Work). La blockchain Bitcoin est un registre public qui archive chaque transaction, chaque nœud complet en conservant une copie et la mettant à jour à mesure que de nouveaux blocs sont ajoutés. Cette transparence permet à n’importe qui de vérifier si un bitcoin a déjà été dépensé, toute double dépense se trahissant alors par des entrées contradictoires.

Les transactions ne sont confirmées que lorsqu’elles sont incluses dans un bloc que les mineurs valident. Par exemple, si Alice paie 0,1 BTC à Bob, la transaction est d’abord envoyée dans la mempool, puis sélectionnée par un mineur pour être intégrée à un bloc. Ce mineur résout une énigme cryptographique afin de valider le bloc, qui est ensuite vérifié par les autres mineurs. Une fois confirmée, la preuve de paiement reçue par Bob fait partie intégrante de la blockchain.

La plus longue chaîne valide impose l’historique faisant autorité ; il devient ainsi extrêmement difficile pour un attaquant de produire une version alternative de la chaîne sans détenir une puissance de minage supérieure à celle du réseau honnête. Après environ six confirmations, la probabilité de double dépense réussie devient quasiment nulle.

En outre, toute l’histoire des bitcoins est traçable. Chaque nouvelle transaction consomme des outputs non dépensés issus de précédentes transactions. En cas de détection de deux transactions conflictuelles, seule la première valide est acceptée. Cette règle du « premier vu » (first-seen), combinée au coût énergétique imposé aux mineurs pour ajouter un bloc, rend totalement irréaliste l’annulation de transactions déjà confirmées. Globalement, le système de Bitcoin garantit que toute tentative de double dépense est soit immédiatement détectée, soit nécessite une attaque extrêmement coûteuse pour modifier le registre.

Explication du Problème de Double Dépense

Pour clarifier le problème de la double dépense, prenons un exemple. Imaginez qu’Alice possède 1 BTC et voudrait escroquer deux parties en leur faisant accepter, chacune, la même unité. Elle envoie la Transaction 1 : « Alice paie 1 BTC à Bob » ; puis prépare la Transaction 2 : « Alice paie 1 BTC à Charlie » (dépensant la même pièce). Elle diffuse la Transaction 1 à Bob, qui la voit apparaître dans son portefeuille Bitcoin et lui fait donc confiance (il donne peut-être alors le produit à Alice). Si Bob agit prudemment, il attendra la confirmation de la transaction dans un bloc. Pendant ce temps, Alice envoie également la Transaction 2, parfois avec des frais plus élevés, pour tenter de faire confirmer celle-ci à la place de la première. Ce scénario est une tentative de double dépense : seule l’une de ces transactions pourra être jugée valide au final, vu qu’elles utilisent le même input.

Normalement, les mineurs incluront l’une de ces transactions dans un bloc. Si la Transaction 1 est validée la première, la Transaction 2 sera rejetée comme invalide (inputs déjà dépensés). Si la Transaction 2 est confirmée avant la 1, alors c’est celle de Bob qui deviendra caduque. L’essentiel est que ces deux transactions ne peuvent pas coexister dans le registre. Le consensus Bitcoin garantit qu’une seule histoire prévaut. Du point de vue de Bob, le risque est d’accepter le paiement d’Alice et de lui remettre le produit avant confirmation solide : Alice peut alors tenter de privilégier une transaction concurrente.

La recommandation Bitcoin est d’attendre plusieurs confirmations pour les transactions de montant élevé. Plus il y a de blocs minés au-dessus d’une transaction, plus celle-ci devient sûre. En effet, un attaquant devrait refaire tout le calcul proof-of-work du bloc initial et de tous ceux qui suivent pour modifier l’historique : un effort exponentiellement plus difficile à chaque bloc ajouté. Après environ 6 confirmations (donc près d’une heure), la communauté considère une transaction comme pratiquement irréversible.

Qu’est-ce que la double dépense ?

Les Différents Types d’Attaques par Double Dépense

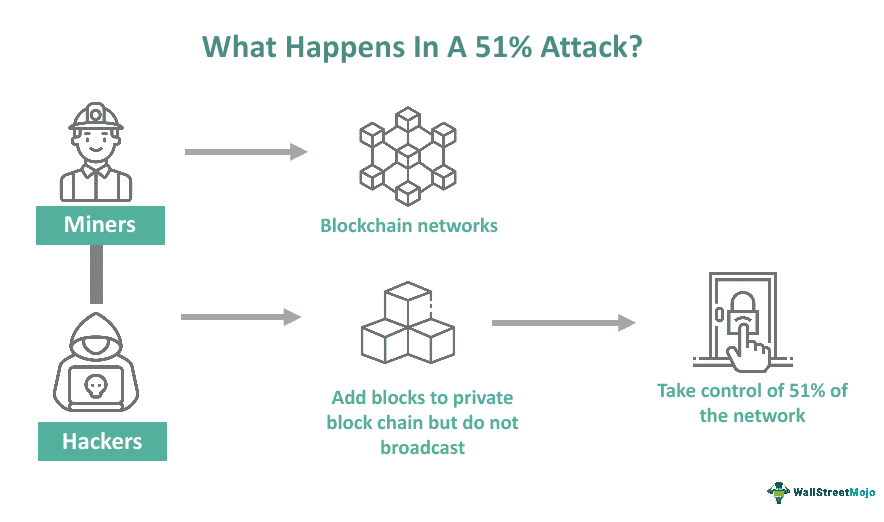

1. L’Attaque des 51 % (Majority Attack)

L’attaque des 51 % est souvent présentée comme la méthode brute pour effectuer une double dépense : un attaquant contrôle plus de 50 % de la puissance de calcul du réseau (hashrate) et l’utilise pour trouver plus de blocs que le reste des mineurs. Il pourrait alors forker la blockchain et imposer sa propre version comme chaîne la plus longue. L’attaquant peut y inclure (ou exclure) des transactions à sa guise : par exemple, il dépense 0,1 BTC vers Bob sur la chaîne publique ; simultanément, il mine en secret une chaîne où cette transaction n’a jamais eu lieu (il conserve donc les 0,1 BTC). Une fois que sa chaîne secrète surpasse la chaîne publique, il la publie : les nœuds basculent alors sur cette version majoritaire, où la transaction de Bob disparaît (donc « double dépense » avérée).

En pratique, une attaque des 51 % sur le réseau Bitcoin est extraordinairement difficile. Le hashrate de Bitcoin s’élève aujourd’hui à des centaines d’exahashes/seconde (près de 1018), et en octobre 2025, il atteignait environ 1 zettahash (1021 h/s), un record historique. Pour dominer cette puissance, l'attaquant devrait posséder ou détourner une quantité inédite d’équipements de minage et d’électricité. Le coût serait colossal, probablement des milliards de dollars, bien supérieur à tout espoir de profit par double dépense. C’est pourquoi personne n’a jamais réussi une telle attaque sur Bitcoin. Par ailleurs, la communauté minière de Bitcoin est très décentralisée : même le plus grand pool ne dépasse généralement pas 20-25 % du hashrate global ; dans le passé, quand un pool approchait 51 %, il réduisait volontairement son activité pour préserver la confiance.

En revanche, certaines cryptomonnaies proof-of-work plus petites ont subi des attaques réussies par double dépense via le 51 %. Par exemple, Ethereum Classic (ETC) en a souffert plusieurs fois en 2020 : des attaquants ont pu réorganiser la blockchain et doubler les dépenses, sapant la confiance du réseau. Bitcoin Gold (BTG), un fork de Bitcoin, a aussi été touché en 2018 et 2020. Ces incidents s’expliquaient par un hashrate relativement bas et une valeur suffisante à voler, permettant aux attaquants de louer ou d’acquérir provisoirement assez de puissance de minage pour surpasser les mineurs honnêtes. Lors d’une attaque sur Ethereum Classic en août 2020, près de 5 millions $ d’ETC ont ainsi été double-spent. Par contraste, le réseau Bitcoin est si vaste qu’il est matériellement impossible de louer assez de puissance, et acheter tant de machines et d’énergie aurait un coût prohibitif.

En résumé, l’attaque des 51 % reste une possibilité théorique sur Bitcoin, mais est pratiquement écartée par l’ampleur de son réseau. C’est, en revanche, une vraie menace pour les cryptos de moindre envergure. Le principal bouclier de Bitcoin reste la puissance massive de son mining et la théorie des incitations économiques : il est nettement plus rentable pour les mineurs d’agir honnêtement que d’attaquer, une attaque massive conduisant de toutes façons à un effondrement du cours et donc de la valeur des récompenses de l’attaquant.

Attaque des 51% contre Bitcoin (source)

2. Race Attack (Double Dépense à 0-Confirmation)

Une race attack consiste à envoyer en parallèle deux transactions conflictuelles sur le réseau, espérant que l’une atteindra la victime pendant que l’autre sera validée en premier. Cette technique cible surtout les paiements rapides où le récipiendaire accepte une transaction avec zéro confirmation. Exemple : Alice règle 0,1 BTC dans une boutique, Bob voit la transaction non confirmée arriver sur le réseau et décide de remettre le produit. Simultanément, Alice émet une seconde transaction réattribuant ces 0,1 BTC à une autre de ses propres adresses, souvent avec des frais supérieurs pour attirer les mineurs. Si Bob abandonne ses biens immédiatement en se fiant à la transaction non confirmée, il prend le risque qu’Alice « remporte la course », sa seconde transaction étant extraite dans un bloc à la place de la première. Si le paiement à Alice elle-même est confirmé par les mineurs, la transaction vers Bob sera invalide (inputs déjà dépensés), et ne sera jamais confirmée. Alice repart donc avec la marchandise ET ses bitcoins, car le paiement n’est jamais réellement finalisé.

Cette attaque explique pourquoi il est recommandé d’attendre des confirmations pour toute somme significative. Sans confirmation, une transaction n’appartient pas encore à la blockchain et reste donc vulnérable. Le réseau Bitcoin propose une fonctionnalité « Replace-By-Fee » (RBF) qui permet à l’expéditeur de réémettre une transaction en augmentant les frais, pour remplacer l’ancienne dans la mempool. Le RBF est utile pour accélérer les transactions, mais il comporte un risque : si vous acceptez un paiement 0-conf avec RBF activé, l’expéditeur peut fee-bumper une transaction conflictuelle pour la remplacer. De nombreux portefeuilles signalent les transactions 0-conf comme non fiables pour cette raison.

Bob peut se protéger en attendant au moins une confirmation (davantage pour les gros montants). Une fois que le paiement d’Alice est inscrit dans un bloc, toute transaction concurrente sera rejetée par le réseau car les inputs sont déjà utilisés. Dans la race attack, la vitesse est l’alliée de l’attaquant, qui compte sur la précipitation du marchand. Si le marchand attend la confirmation minière, la fenêtre d’attaque se referme. Ce type d’attaque ne menace que ceux qui acceptent des paiements immédiatement sur détection dans la mempool (pratique répandue dans certains commerces de détail ou services acceptant des 0-conf à tort). Certains projets ont tenté de proposer des systèmes de sécurisation à zéro confirmation pour Bitcoin (comme l’approche « instant transaction » de Bitcoin Cash), mais sur le mainnet Bitcoin, le plus sûr reste toujours d’attendre les confirmations.

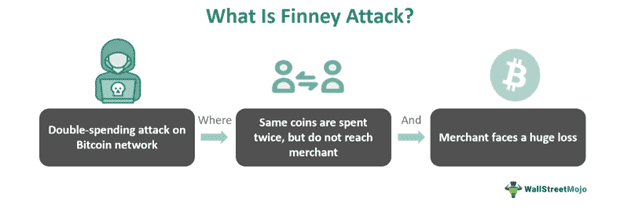

3. L’Attaque de Finney

L’attaque de Finney, du nom du développeur précurseur Hal Finney, est plus technique et basée sur le timing. Ici, l’attaquant pré-mine un bloc incluant une transaction qui envoie les fonds à une de ses propres adresses, tout en gardant ce bloc secret. Exemple : Alice (l’attaquante) pré-mine un bloc contenant une transaction de 0,1 BTC envoyée depuis elle… vers elle-même (sur une autre adresse). Elle conserve ce bloc sans le diffuser. Ensuite, Alice se rend dans la boutique de Bob et lui règle normalement 0,1 BTC. Bob voit ce paiement et, si nécessaire, attend une confirmation. Alice publie alors son bloc pré-miné : si ce bloc est accepté avant les autres, le réseau l’inclura comme chaîne la plus longue. Or, ce bloc a déjà dépensé les fonds de la transaction initiale (vers une autre adresse d’Alice), et donc la tentative de paiement à Bob devient invalide car les coins sont déjà « consommés ». La transaction de Bob ne sera jamais confirmée, Alice garde sa crypto tout en repartant avec la marchandise.

Réussir une attaque de Finney est devenu très complexe : il faut avoir miné un bloc valide (donc aléatoire !), bien chronométrer sa diffusion… Elle ne fonctionne que si le marchand accepte le paiement avec très peu de confirmations (idéalement zéro). Si Bob attend 6 confirmations, Alice ne pourra l’attaquer en Finney que si elle parvient à miner 6 blocs de suite en secret, ce qui relève alors d’une attaque des 51 %. Cette menace pesait surtout lors des débuts de Bitcoin (peu de hashrate, mining solo, etc.). Avec le réseau moderne, des pools ultra spécialisés et un hashrate massif, la probabilité de réussite approche zéro. Ce n’est donc plus qu’un risque théorique qui confirme la règle : n’accordez confiance à une transaction qu’après confirmation suffisante.

Attaque de Finney (source)

Bitcoin a-t-il déjà subi une double dépense ?

Parfois, l’actualité fait état de soupçons de « double dépense sur Bitcoin », mais aucun cas avéré d’attaque n’a jamais compromis l’intégrité du registre. Par exemple, le 22 janvier 2021, l’outil BitMEX a signalé ce qui semblait être une double dépense de 21 $. Cette annonce a brièvement fait décrocher le cours du Bitcoin, gagnant à tort la crainte d’un défaut. En réalité, il s’agissait d’un bloc orphelin et d’une transaction remplacée, pas d’une vraie double dépense.

Dans ce cas, un utilisateur dont la transaction à faible frais était bloquée a émis plusieurs transactions avec des frais croissants. Deux mineurs différents ont inclus chacun une version dans leur bloc, simultanément, générant un fork transitoire de la blockchain. Finalement, un bloc a été privilégié, l’autre orphelin, toutes les tentatives de double dépense étant invalidées. Les règles de consensus ont fait en sorte qu’une seule transaction soit confirmée — preuve que des transactions concurrentes ne signifient pas « échec » du réseau.

Hormis de rares fausses alertes, Bitcoin a montré une grande résilience face à la double dépense. Le seul problème historique notable est celui du « value overflow incident » d’août 2010, vite corrigé. À l’inverse, des réseaux plus faibles comme Bitcoin SV ont subi de vraies attaques de double dépense.

Le bilan : décentralisation et proof-of-work protègent Bitcoin contre les doubles dépenses. À partir d’octobre 2025, l’énorme capitalisation et la puissance de minage du réseau rendent l’attaque économiquement vaine. Les mineurs ont tout intérêt à conserver la confiance et à jouer le jeu honnête, seule source de valeur à long terme.

Conclusion

Bitcoin a été la première monnaie numérique à résoudre la double dépense de façon décentralisée, bloquant les véritables doubles dépenses. Sa blockchain, sécurisée par la preuve de travail, relie chaque nouveau bloc à l’historique, imposant des coûts computationnels majeurs aux attaquants potentiels. La sécurité de Bitcoin dépend étroitement de son hashrate élevé et de sa décentralisation, ce qui en fait la cryptomonnaie la plus sûre, avec un taux de hachage record en 2025.

Bien qu’il reste théoriquement vulnérable, la structure économique et les incitations du réseau découragent les attaques. Les mineurs honnêtes gagnent des milliards, alors que l’attaquant devrait dépenser autant pour tenter de détourner bien moins... tout en risquant un effondrement du cours. Les utilisateurs peuvent réduire le risque en attendant des confirmations : la règle des six confirmations est une norme de sécurité pour la plupart des cas.

Si certains cas limites génèrent des forks temporaires, le protocole de consensus de Bitcoin les résout rapidement, préservant une seule version fiable du registre. Cette robustesse a valu à Bitcoin la confiance planétaire pour le transfert de valeur. Avec le renforcement constant de la sécurité du réseau et la vigilance de la communauté, Bitcoin restera très vraisemblablement à l’abri de la double dépense, preuve tangible d’une solution durable à un problème-clé des monnaies numériques.