Double-spending refere-se ao risco nos sistemas de moedas digitais de que o mesmo dinheiro possa ser gasto mais de uma vez. No mundo do dinheiro físico, isso não é um problema – se você entrega uma nota de $10 para alguém, não tem mais essa nota para gastar novamente. Mas com o dinheiro digital, um token é basicamente apenas um dado, que poderia ser copiado ou reutilizado se não for devidamente controlado. Os primeiros experimentos com dinheiro digital enfrentaram esta dificuldade: como impedir um usuário de duplicar um token digital e gastá-lo duas vezes? A solução tradicional nos sistemas de pagamento digital centralizados é usar uma autoridade confiável (como um banco) para verificar cada transação em um livro-razão e atualizar saldos. Porém, o Bitcoin, como uma rede descentralizada, não pode se apoiar em uma única autoridade – ele precisa resolver o duplo gasto de forma trustless, ou seja, sem necessidade de confiança.

Quando Satoshi Nakamoto inventou o Bitcoin em 2009, a grande inovação foi apresentar uma solução viável para o problema do duplo gasto sem qualquer intermediário central. O mecanismo da blockchain do Bitcoin, garantido por uma rede de mineradores e nós, assegura que, uma vez que um bitcoin é gasto em uma transação e confirmada na blockchain, ele não pode ser gasto novamente em outra. Em mais de 16 anos de operação do Bitcoin (2009–2025), não houve nenhum incidente confirmado de duplo gasto malicioso na rede principal do Bitcoin. O design do Bitcoin torna o double-spending extremamente difícil – a partir de 2025, com o tamanho gigantesco e a segurança da rede, tentar um duplo gasto é praticamente inútil. A seguir, explicamos o que é double-spending, como o Bitcoin o previne, os tipos de ataques relacionados ao duplo gasto, e exemplos reais e mitos sobre este assunto.

Como o Bitcoin Prevém o Double-Spending?

O Bitcoin evita o double-spending por meio da transparência do livro-razão público, regras de consenso e mineração proof-of-work. A blockchain do Bitcoin é um livro-razão público que registra todas as transações, com cada nó completo mantendo uma cópia e atualizando conforme novos blocos são adicionados. Essa transparência permite que qualquer um verifique se uma moeda já foi gasta, tornando o double-spending evidente através de entradas conflitantes.

As transações só são confirmadas quando incluídas em um bloco concordado pelos mineradores. Por exemplo, se Alice paga 0.1 BTC para Bob, a transação dela entra no mempool e é escolhida por um minerador para ser incluída em um bloco. O minerador resolve um quebra-cabeça criptográfico para validar o bloco, que é verificado por outros mineradores. Uma vez confirmada, o recibo de Bob faz parte da blockchain.

A cadeia válida mais longa estabelece o histórico autoritativo, tornando extremamente difícil para um atacante criar uma versão alternativa sem mais poder de mineração que a rede honesta. Após cerca de seis confirmações, a probabilidade de um double-spend ser bem-sucedido se torna praticamente nula.

Além disso, toda a história do Bitcoin é rastreável. Cada nova transação consome outputs não gastos de transações anteriores. Se duas transações conflitantes forem detectadas, apenas a primeira válida é aceita. Essa regra do primeiro avistado, junto com o custo dos mineradores em eletricidade para incluir blocos, torna impraticável reverter transações confirmadas. No geral, o sistema do Bitcoin garante que o double-spending seja imediatamente detectado ou exija um ataque proibitivamente caro para alterar o livro-razão.

Entendendo o Problema do Double-Spend

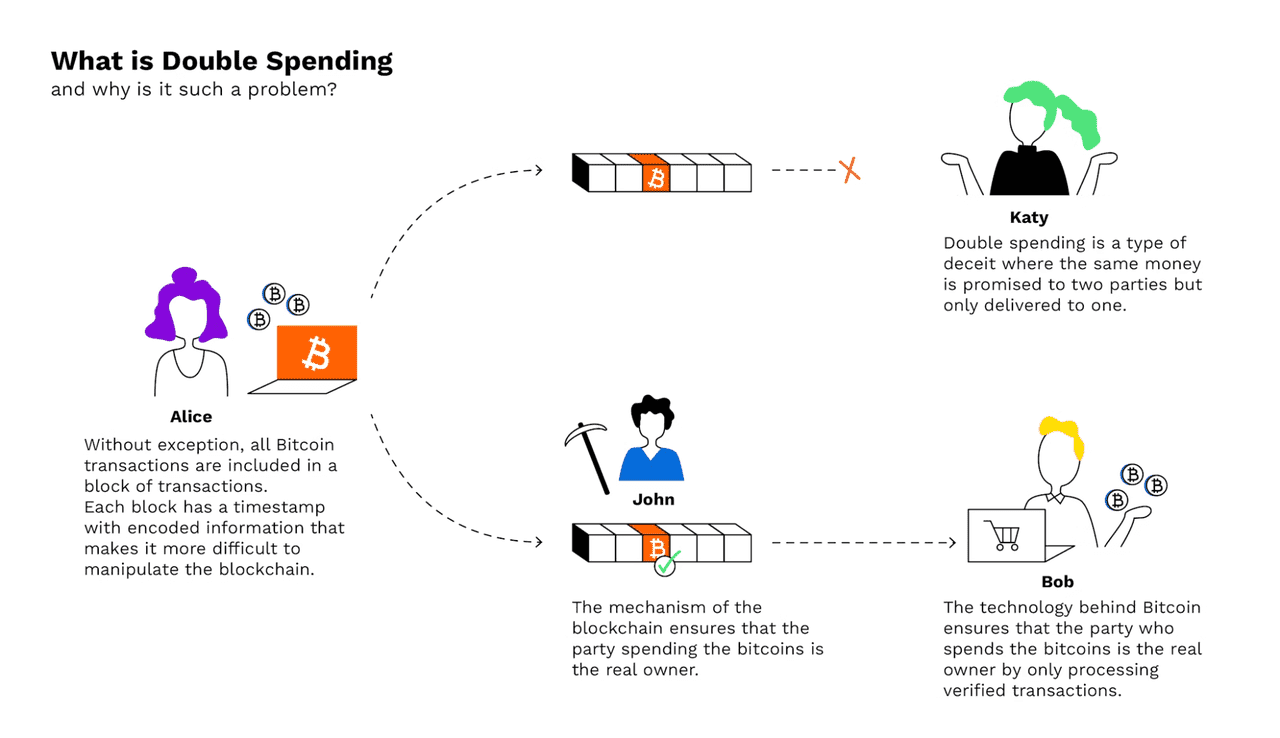

Para esclarecer o problema do duplo gasto, vejamos um exemplo. Imagine que Alice tem 1 BTC e quer enganar duas partes para que ambas aceitem a mesma moeda. Ela envia a Transação 1: “Alice paga 1 BTC para Bob” e também prepara a Transação 2: “Alice paga 1 BTC para Charlie” (gastando a mesma moeda). Ela transmite a Transação 1 para Bob, que, ao vê-la chegar em sua carteira Bitcoin, confia que receberá 1 BTC (talvez Bob entrega o produto neste momento). Se for cauteloso, Bob aguardará a confirmação da transação em um bloco. Enquanto isso, Alice também transmite a Transação 2 (talvez com taxas de mineração maiores) para tentar fazer com que essa seja confirmada ao invés da primeira. Isto é uma tentativa de double-spend – apenas uma dessas transações pode ser validada, pois utilizam as mesmas moedas de input.

No cenário normal, os mineradores incluirão apenas uma dessas transações em um bloco. Se a Transação 1 for confirmada primeiro, a rede rejeita a Transação 2 por ter seus inputs já gastos. Se a Transação 2 for confirmada antes na blockchain, a transação de Bob será rejeitada. O ponto chave é que ambas não podem coexistir no livro-razão. O consenso do Bitcoin garante uma única versão do histórico. Do ponto de vista de Bob, o risco é se ele aceitar o pagamento de Alice e entregar o produto antes da confirmação segura – uma Alice mal-intencionada pode tentar fazer uma transação conflitante prevalecer.

A recomendação do Bitcoin é que transações de alto valor aguardem múltiplas confirmações. Quanto mais blocos são minerados sobre uma transação, mais segura ela é. Isso porque um atacante teria que refazer o proof-of-work daquele bloco e de todos os seguintes para alterar a história – um esforço exponencialmente mais difícil a cada novo bloco. Após cerca de 6 blocos (aproximadamente 1 hora), a comunidade considera a transação do Bitcoin praticamente irreversível.

O que é Double Spending

Tipos de Ataques de Duplo Gasto

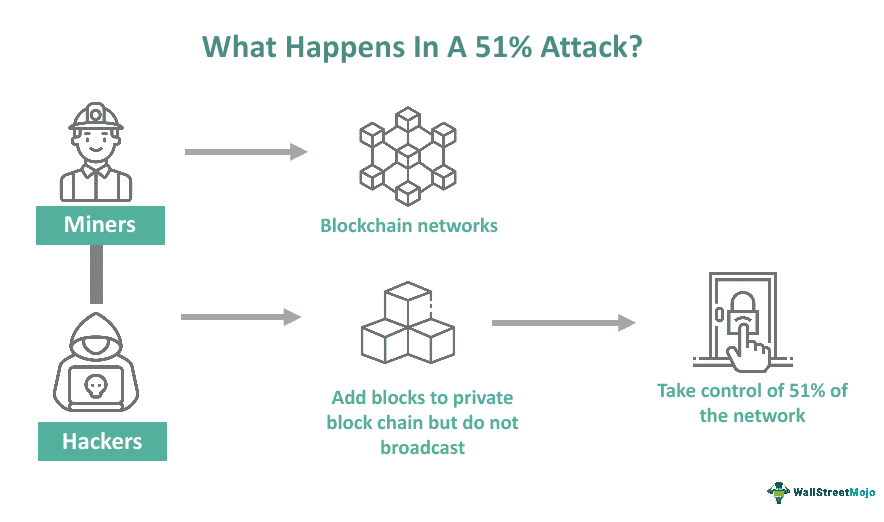

1. Ataque de 51% (Ataque da Maioria)

O ataque de 51% é frequentemente apontado como a forma mais direta de double-spending: um atacante obtém controle de mais de 50% do poder total de hash (poder computacional) da rede e usa essa maioria para ultrapassar os outros mineradores na produção de blocos. Se o atacante consegue minerar blocos mais rápido que o restante da rede, ele pode ramificar a blockchain criando sua própria versão do livro-razão como a "cadeia mais longa". Assim, o invasor pode incluir (ou excluir) transações à vontade – por exemplo, pode gastar 0.1 BTC para Bob na cadeia pública e, secretamente, minerar uma cadeia alternativa onde essa transação nunca ocorreu, mantendo os 0.1 BTC para si. Quando sua cadeia secreta fica mais longa, ele a divulga e os nós migram para esta nova cadeia, onde a transação de Bob não existe (efetivamente "gastando" a moeda duas vezes).

Na prática, um ataque de 51% no Bitcoin é extraordinariamente difícil. O hash rate do Bitcoin (poder de mineração agregado) hoje é imenso – na casa das centenas de exahashes por segundo (aprox. 10^18 hashes/s). Em outubro de 2025, o hash rate da rede atingiu 1 zettahash (10^21 hashes)/s, um recorde. Controlar a maioria deste poder exigiria que o atacante detivesse ou sequestrasse uma quantidade inédita de equipamentos de mineração e eletricidade. O custo seria astronômico, provavelmente bilhões de dólares, superando qualquer potencial ganho com o double-spending. Por isso nunca ocorreu um ataque de 51% bem-sucedido ao Bitcoin. Além disso, a comunidade mineradora do Bitcoin é descentralizada entre diversos grandes pools e mineradores – mesmo o maior pool tipicamente controla apenas 20-25% do hash power, e episódios em que algum pool se aproximou de 51% foram resolvidos com limitação voluntária visando preservar a confiança.

Por outro lado, outras criptomoedas de proof-of-work menores já sofreram ataques de 51% gerando double-spends. Por exemplo, a Ethereum Classic (ETC) sofreu múltiplos ataques em 2020, com invasores reorganizando a blockchain e realizando duplo gasto, minando a confiança nessa rede. De forma semelhante, o Bitcoin Gold (BTG) (um fork do Bitcoin) foi alvo desse tipo de ataque em 2018 e novamente em 2020. Esses eventos ocorreram porque essas redes tinham um hash rate relativamente baixo (mais vulneráveis) e um valor significativo para roubo, permitindo a contratação ou aquisição temporária de poder computacional suficiente para superar os mineradores honestos. Em um ataque à Ethereum Classic em agosto de 2020, foram duplamente gastos cerca de US$ 5 milhões em ETC. Na rede Bitcoin, o tamanho é tão grande que não há hash power suficiente disponível para aluguel, e adquirir equipamentos e energia suficientes é proibitivo.

Em resumo, o ataque de 51% permanece um risco teórico no Bitcoin mas é praticamente inexistente dada a escala da rede. É um risco mais relevante para moedas menores. A defesa do Bitcoin está em seu gigantesco poder de mineração e no game theory econômico: mineradores honestos ganham mais minerando do que atacando (um ataque provavelmente derrubaria o preço do Bitcoin e, com isso, o valor das recompensas do invasor).

Ataque de 51% no Bitcoin (fonte)

2. Race Attack (Ataque de Corrida ou Double-Spend com 0-Confirmação)

O race attack é um método de duplo gasto em que o atacante rapidamente envia duas transações conflitantes para a rede, torcendo para que uma chegue à vítima e outra seja minerada primeiro. É típico em pagamentos rápidos, onde o recebedor pode aceitar uma transação com zero confirmações. Por exemplo, Alice paga 0.1 BTC para Bob na loja; Bob vê a transação não confirmada na rede. Simultaneamente, Alice transmite uma segunda transação enviando o mesmo 0.1 BTC para ela mesma (outro endereço), geralmente com taxa maior, para atrair mineradores. Se Bob entrega o produto imediatamente ao ver a transação não confirmada, ele está em risco – o objetivo de Alice é que a segunda transação vença a "corrida" e seja incluída em um bloco ao invés da primeira. Se os mineradores confirmam o auto-pagamento de Alice, a transação de Bob nunca se confirma (foi duplamente gasta) e ele fica sem o produto e sem o pagamento.

Esse cenário de race attack é o motivo pelo qual as melhores práticas do Bitcoin recomendam esperar confirmações para valores relevantes. Com zero confirmações, uma transação não faz parte da blockchain e não está segura – ela apenas está no mempool e pode ser substituída. O Bitcoin tem a funcionalidade Replace-By-Fee (RBF) que, se habilitada, permite ao remetente retransmitir a transação com taxa maior, efetivamente substituindo a original no mempool. O RBF é útil para aumentar taxas, mas significa também que, ao aceitar uma transação Bitcoin 0-conf com RBF ativado, o remetente pode potencialmente fazer um double-spend aumentando a taxa da transação concorrente. Muitas carteiras marcam transações 0-conf como não confiáveis por essa razão.

Bob pode se proteger esperando ao menos uma confirmação (preferencialmente mais para valores maiores). Uma vez que o pagamento de Alice está em um bloco, qualquer transação conflitante será rejeitada pela rede. No race attack, a rapidez é a arma do atacante – ele depende da pressa do comerciante. Se o comerciante espera pelo menos uma mineração, a janela do ataque se fecha. Portanto, tais ataques só são viáveis para quem aceita pagamentos instantaneamente ao vê-los no mempool (em caixas de varejo rápidos ou serviços que aceitam 0-conf sem cautela). Alguns projetos tentaram criar esquemas mais seguros de zero-confirmação (como a abordagem de transações instantâneas do Bitcoin Cash), mas na mainnet do Bitcoin o mais seguro é aguardar confirmações.

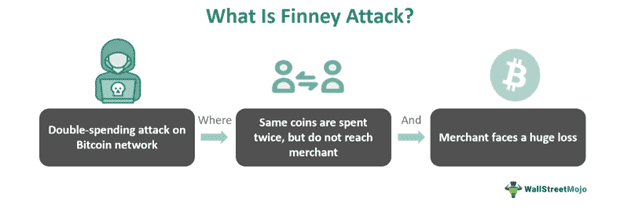

3. Finney Attack

O Finney attack é um double-spend técnico e depende de temporização, nomeado em homenagem ao desenvolvedor early adopter Hal Finney. Neste caso, o atacante pré-minera um bloco com uma transação que envia moedas para si mesmo, mas não o transmite imediatamente. Por exemplo: Alice (atacante) antecipa e minera um bloco contendo uma transação de 0.1 BTC de Alice para um segundo endereço dela. Ela espera, sem divulgar esse bloco. Depois, vai até a loja de Bob e faz um pagamento de 0.1 BTC a Bob (transação normal, ainda não em bloco). Bob vê a transação e, talvez após uma única confirmação, entrega o produto para Alice. O truque: Alice então rapidamente transmite o bloco pré-minerado. Se esse bloco for válido e aceito antes dos demais, a rede reconhece o bloco de Alice como parte da cadeia mais longa. Nele, os 0.1 BTC foram gastos para o segundo endereço de Alice antes da transação com Bob, invalidando essa transação pela já utilização das moedas. O pagamento de Bob nunca se confirma; ele perde a venda, e Alice mantém o controle das moedas.

O ataque de Finney é difícil atualmente porque requer minerar um bloco válido, algo custoso e probabilístico, além de cronometragem precisa. Só funciona se o comerciante aceitar pagamentos com pouquíssimas confirmações (idealmente zero). Se Bob aguarda 6 confirmações, Alice só conseguiria atacá-lo com sucesso se pudesse minerar 6 blocos consecutivos em segredo, o que equivale ao cenário de ataque de 51% novamente. O Finney attack era mais preocupante nos primeiros dias do Bitcoin, quando o hash rate era baixíssimo e um minerador de CPU sozinho poderia tentar o golpe. Hoje, com mineradores especializados e pools de mineração, as chances de sucesso para o usuário comum são praticamente zero. É um risco teórico que reforça o mesmo conselho: não confie em transações sem confirmações suficientes.

Finney Attack (fonte)

O Bitcoin Já Teve Algum Caso de Double-Spending?

Notícias sobre possíveis "double-spends em Bitcoin" ocasionalmente causam confusão, mas o livro-razão do Bitcoin nunca foi comprometido por um ataque confirmado de double-spending. Um exemplo ocorreu em 22 de janeiro de 2021, quando a ferramenta da BitMEX sinalizou o que parecia ser um double-spend de $21. Isso causou uma breve queda no preço do Bitcoin por medo de integridade comprometida, mas tratava-se de um bloco órfão e uma transação substituída, não de um double-spend verdadeiro.

Nesse caso, um usuário com uma transação de taxa baixa presa transmitiu diversas versões de taxa mais alta. Dois mineradores incluíram versões diferentes em blocos simultaneamente, criando um fork temporário na blockchain. Por fim, um bloco foi escolhido e o outro foi órfão, levando ambas as tentativas de duplo gasto a serem invalidadas. As regras de consenso garantem que só uma transação será confirmada, mostrando que transações conflitantes não equivalem a uma falha de rede.

Além de relatos históricos errôneos, o Bitcoin provou ser resiliente a double-spending. O único incidente relevante foi o "value overflow incident" em agosto de 2010, um bug de software corrigido rapidamente. Em contrapartida, redes menores como a Bitcoin SV de fato registraram ataques de double-spending.

O ponto é que a descentralização e o proof-of-work do Bitcoin protegem eficazmente contra tais ataques. Em outubro de 2025, a capitalização de mercado e o poder de mineração do Bitcoin tornavam o double-spending altamente improvável, pois o custo do ataque supera largamente qualquer benefício. Os mineradores têm mais incentivo em agir honestamente e manter a confiança no sistema.

Conclusão

O Bitcoin foi a primeira moeda digital a resolver o problema do double-spending de maneira descentralizada, prevenindo com sucesso ataques reais de duplo gasto. Sua blockchain, protegida por proof-of-work, conecta cada bloco ao anterior, impondo custos computacionais elevados para potenciais atacantes. A segurança do Bitcoin está fortemente ligada ao seu alto poder de hash e descentralização, tornando-o a criptomoeda mais segura, com seu hash rate atingindo recordes em 2025.

Apesar de teoricamente vulnerável, a economia e a teoria dos jogos do Bitcoin dissuadem ataques. Os mineradores honestos lucram bilhões, enquanto quem ataca arrisca gastar valores semelhantes para roubar bem menos, podendo ainda colapsar o preço do Bitcoin. Usuários podem mitigar o risco de double-spending aguardando confirmações; a norma de seis confirmações garante segurança para a maioria dos usos.

Embora existam raros casos de forks temporários, o protocolo de consenso do Bitcoin resolve rapidamente essas situações, mantendo uma versão única da verdade. Essa resiliência tornou o Bitcoin um meio confiável para transferência global de valor. Com a segurança crescente e vigilância comunitária, o Bitcoin tende a permanecer imune ao double-spending, mostrando uma solução robusta para um antigo problema das moedas digitais.