La blockchain est présentée comme la technologie la plus révolutionnaire à avoir jamais touché le secteur des services financiers, permettant d’offrir des services bancaires aux populations non bancarisées et de redonner le pouvoir au peuple. Toutefois, alors que Bitcoin a été créé pour renverser le système centralisé existant, la finance traditionnelle et la blockchain ont bien plus de points communs qu’il n’y paraît.

Un portefeuille de cryptomonnaie repose sur une paire de clés : une clé privée et une clé publique. La clé privée est un nombre secret qui vous permet de dépenser vos cryptos, tandis que la clé publique (à partir de laquelle l’adresse de votre portefeuille est dérivée) peut être partagée librement pour recevoir des fonds. Il est primordial de garder votre clé privée en sécurité : toute personne disposant de cette clé pourra accéder à vos coins, et si vous la perdez, vous perdez également l’accès à vos actifs.

Comprendre la différence entre une clé publique et une clé privée est fondamental pour saisir le fonctionnement de Bitcoin et des autres cryptomonnaies. Ces clés sont le socle de la sécurité cryptographique des systèmes blockchain, servant à la fois d’identité numérique et de mécanisme d’autorisation. Dans cet article, nous allons décortiquer ce que sont les clés publiques et privées, leur relation avec les adresses de portefeuille, et pourquoi la sécurisation de votre clé privée est absolument cruciale (avec des exemples concrets de ce qui peut arriver si ce n’est pas le cas). Nous aborderons également l’évolution technologique jusqu’en 2025, notamment les améliorations des wallets et les enjeux comme l’informatique quantique vis-à-vis de la gestion des clés publiques et privées.

Adresse de portefeuille Bitcoin

Tout comme les banques utilisent des numéros de compte pour suivre les soldes, les réseaux blockchain utilisent des adresses de portefeuille. Les adresses Bitcoin sont constituées d’une chaîne alphanumérique de 26 à 35 caractères, débutant généralement par 1, 3, ou bc1. Ces adresses sont les destinataires de paiement ; elles font partie de votre clé publique, mais n’en sont pas l’équivalent.

Pour comprendre la différence entre une adresse et une clé publique, il est essentiel de comprendre ce qu’est un hash.

Qu’est-ce qu’un Hash ?

Une fonction de hachage (hash) retourne une valeur de longueur définie quel que soit le contenu d’origine, et bien qu’il soit facile de créer un hash, il est quasiment impossible de retrouver la phrase ou donnée initiale à partir du hash.

Bitcoin utilise un hash supplémentaire par rapport à la clé publique pour des raisons de sécurité. Si, par exemple, une faille dans l’algorithme mathématique servant à générer les clés permettait de retrouver la clé privée à partir de la clé publique, vos fonds resteraient protégés tant que vous n’effectuez pas de transaction — car votre clé publique n’est révélée que lors de la dépense. Pour en savoir plus, lisez Bitcoin Hash Rate.

Clés publiques, clés privées et adresses : les bases

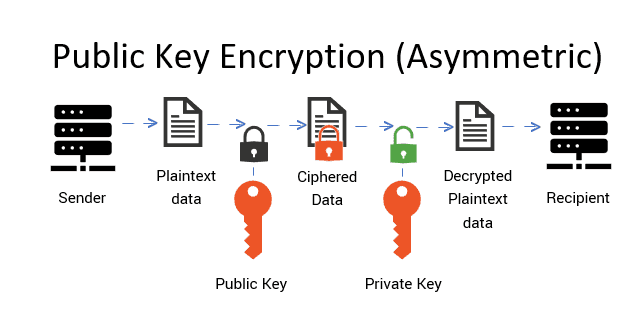

Dans Bitcoin (et la plupart des cryptos), les transactions sont sécurisées par la cryptographie à clé publique. Chaque utilisateur dispose d’une clé publique et d’une clé privée, mathématiquement liées. Voici une analogie simple :

-

Pensez à votre clé publique comme à un numéro de compte bancaire ou une adresse email : c’est ce que vous pouvez communiquer pour recevoir de l’argent ou des messages. Sur Bitcoin, la clé publique, après certains traitements, devient l’adresse de wallet (une chaîne de caractères que vous diffusez pour recevoir du BTC). Par exemple, une adresse Bitcoin peut ressembler à 1BoatSLRHtKNngkdXEeobR76b53LETtpyT. Cette adresse est dérivée de votre clé publique (nous y reviendrons) et peut être partagée librement. Les utilisateurs utilisent votre adresse (ou clé publique) pour vous envoyer des bitcoins. La clé publique sert à recevoir des fonds et permet aussi aux autres de vérifier les signatures générées par votre clé privée.

-

Pensez à votre clé privée comme au code PIN ou mot de passe de ce compte : elle est secrète et donne le contrôle. La clé privée est un nombre aléatoire très long qui, via des algorithmes cryptographiques, permet de prouver la propriété des coins liés à l’adresse correspondante. Dans Bitcoin, une clé privée est généralement un nombre sur 256 bits (qui peut être représenté en hexadécimal sur 64 caractères). Posséder la clé privée donne autorité pour dépenser les bitcoins associés à la clé publique. Ne partagez jamais votre clé privée. Quiconque l’obtient peut accéder à vos fonds et les dépenser. Inversement, si vous la perdez, vous perdez l’accès à vos crypto-actifs pour toujours — même une banque ou Satoshi Nakamoto ne pourront pas la retrouver pour vous.

En résumé : Clé publique = réception uniquement (à partager) ; clé privée = contrôle/dépense (à garder secrète). Ensemble, elles permettent la fonctionnalité essentielle de Bitcoin : recevoir des fonds à une adresse, puis utiliser la clé privée pour les réexpédier.

Chiffrement asymétrique clé publique vs clé privée (source)

Comment les clés publiques et privées sont-elles liées ?

Une clé privée et une clé publique forment une paire générée pour la cryptographie à clé publique (dans Bitcoin, via ECDSA : Elliptic Curve Digital Signature Algorithm). La clé publique est mathématiquement dérivée de la clé privée. Mais ce procédé n’est pas réversible : clé privée → clé publique → adresse, mais il est mathématiquement infaisable de retrouver la clé privée à partir de la clé publique ou de l’adresse (du moins avec les hypothèses cryptographiques actuelles).

Lorsque vous souhaitez dépenser vos BTC, votre wallet présente la clé publique et une signature numérique (créée avec votre clé privée) au réseau. Les nœuds du réseau vérifient que la signature est valide pour la clé publique et que le hash de la clé publique correspond à l’adresse qui contient les coins. Cette mécanique prouve que vous possédez la clé privée sans jamais la révéler. Une signature ne peut être créée que par vous (avec la clé privée) mais elle se vérifie publiquement avec la clé publique.

C’est pourquoi la sécurité de la clé privée est cruciale : elle seule permet de générer des signatures valides. À l’inverse, vous pouvez partager votre adresse (issue de la clé publique) avec n’importe qui : il est impossible de remonter à la clé privée via ces données, du moins avec la technologie actuelle.

Confidentialité et transparence sur Bitcoin

Le nombre de termes utilisés pour décrire les éléments d’une transaction Bitcoin peut dérouter, d’autant plus qu’il existe différentes variantes pour un même concept. Par exemple, les clés publiques sont générées à l’aide de coordonnées sur une courbe elliptique, ce qui implique que connaître une coordonnée suffit à retrouver la seconde. Ainsi, la coordonnée X seule peut représenter la clé publique, produisant ce qu’on appelle une « clé publique compressée ».

Or, le hash d’une clé publique compressée ou non produira des adresses de même longueur mais différentes. Certains avancent que Satoshi, le créateur anonyme de Bitcoin, ignorait la compression des clés publiques à l’époque, d’où l’usage d’un hash pour générer des identifiants plus compacts.

Les adresses sont effectivement plus courtes que les clés publiques et apportent une protection contre différents vecteurs d’attaque cryptographiques. Elles incluent des éléments inexistants dans une clé publique simple, comme une somme de contrôle intégrée, permettant au système de détecter une faute de frappe avant de perdre définitivement des fonds.

Cependant, si les adresses et clés sont simples à comprendre une fois assimilées, elles ne sont pas aussi faciles à retenir qu’un pseudonyme Instagram, par exemple. Beaucoup d’efforts ont donc été portés sur la création d’adresses à la fois aussi sûres que le hash de clé publique Bitcoin et aussi mémorisables qu’un nom de site Web.

Par exemple, l’Ethereum Naming Service permet de lier son compte à une adresse personnalisée en « .eth », pour envoyer et recevoir tout jeton ERC-20 ou compatible Ethereum depuis une adresse unique.

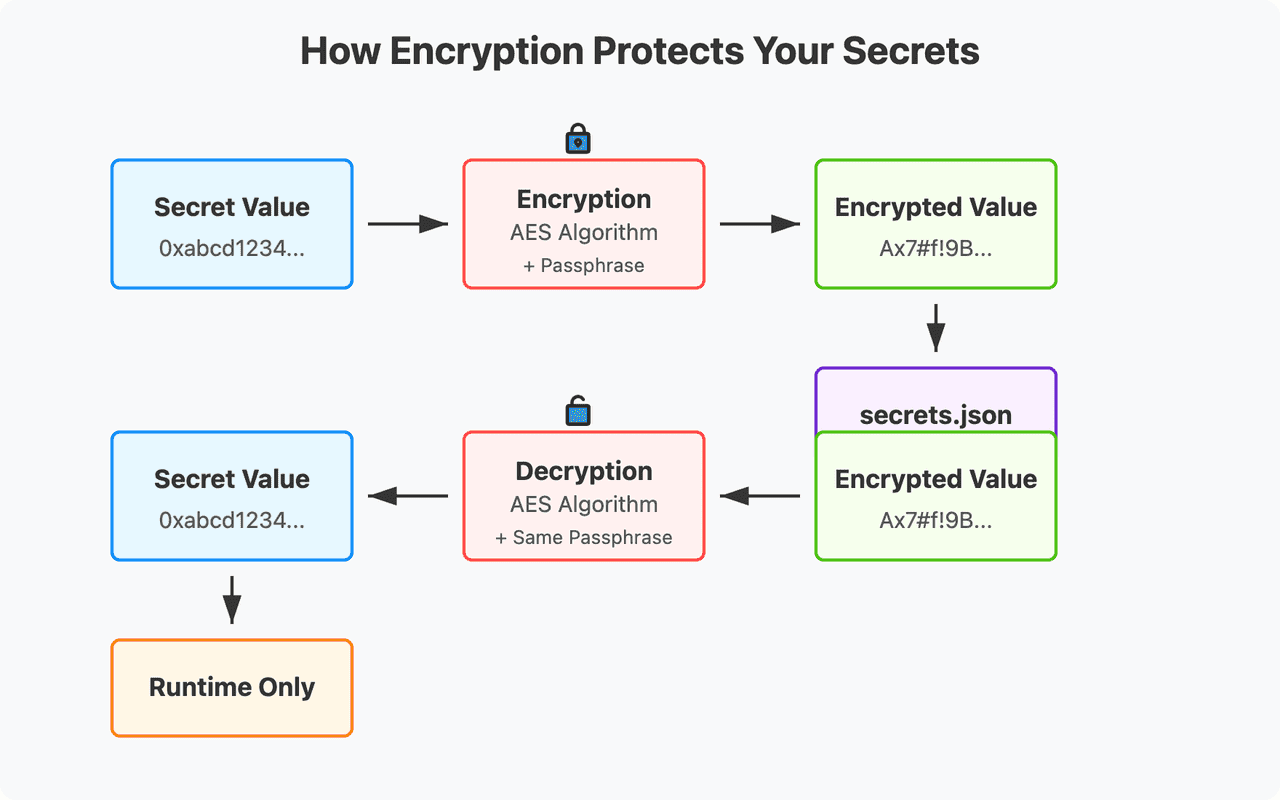

Les clés privées sont générées à partir d’une phrase mnémonique : une liste de mots faisant office de seed pour la fonction de génération de clé privée. Cette seed phrase est généralement composée de 12 à 24 mots aléatoires servant à restaurer l’intégralité des données du portefeuille. La fonction de dérivation de la clé privée prend en compte cinq éléments : un mot de passe (la phrase mnémonique), le nombre d’itérations, un sel, la longueur de la clé, et une fonction pseudo-aléatoire.

Le mot de passe, c’est la seed phrase : la fonction retourne une clé privée, à partir de laquelle sont dérivées la clé publique puis les adresses. Une clé privée sur 256 bits offre 16^64 combinaisons, un nombre bien supérieur au nombre de secondes dans une vie humaine. L’algorithme de chiffrement SHA-256 de Bitcoin rend pratiquement impossible la découverte d’une clé privée, même pour un attaquant ayant accès à l’adresse ou la clé publique du wallet.

Théoriquement, Bitcoin peut toujours être exposé à une attaque à 51 %, et avec l’arrivée de techniques quantiques de décryptage, la sécurité du réseau pourrait nécessiter une évolution dans les prochaines années. Cependant, plus le réseau Bitcoin grandit, plus il devient difficile de contrôler 51 % de la puissance. Aujourd’hui, même les plus gros pools de minage n’atteignent pas la moitié du réseau. La sécurité de Bitcoin dépend de son niveau de décentralisation, et l’adoption renforce généralement la résilience des réseaux décentralisés.

Vue d’ensemble de la cryptographie (source)

L’importance de la sécurité de votre clé privée

Votre clé privée est essentielle à la sécurité de vos crypto-actifs. Voici comment la protéger :

-

Utilisez des wallets de confiance : Choisissez des logiciels de wallet réputés, ou des hardware wallets comme Ledger ou Trezor, pour sécuriser vos clés. Évitez les applications inconnues qui pourraient voler votre clé. Les hardware wallets protègent la clé à l’intérieur d’une puce et réduisent considérablement les risques de malware.

-

Faites une sauvegarde de vos clés/seed : Notez votre phrase mnémonique (12/24 mots) et conservez-la dans un endroit sûr, idéalement hors-ligne. Vous pouvez aussi la graver sur une plaque métallique pour la rendre inaltérable. La perte du support et de la sauvegarde implique la perte définitive de vos cryptos. Gardez ce backup secret.

-

Utilisez un chiffrement fort pour les backups numériques : Si vous devez sauvegarder numériquement vos secrets, optez pour un chiffrement robuste (ex. : VeraCrypt). N’oubliez jamais la passphrase — sans elle, vous perdez l’accès à tout.

-

Multi-sig pour de gros montants : Pour des sommes conséquentes, pensez à un portefeuille multi-signature où plusieurs clés sont nécessaires pour valider une transaction. Cela ajoute un niveau de sécurité et évite la perte totale en cas de perte d’une seule clé.

-

Stockage à froid : Gardez vos clés privées hors-ligne avec un paper wallet ou un hardware wallet. Les investisseurs de long terme stockent la majeure partie de leurs cryptos à froid pour éviter les risques en ligne.

-

Méfiez-vous des arnaques : Aucune plateforme légitime ne vous demandera votre clé privée. Si quelqu’un vous la réclame, c’est un avertissement immédiat. Une fois volées, vos cryptos sont pour la plupart irrécupérables.

Soyez vigilant et considérez vos clés comme un véritable trésor.

Problématiques à adresser

Malgré tous les dispositifs de sécurité, l’algorithme de chiffrement de Bitcoin pourrait devenir obsolète avec l’avènement d’une nouvelle génération d’ordinateurs. Les ordinateurs quantiques réalisent en quelques minutes des opérations qui prendraient des décennies à un ordinateur classique. Selon certains experts, ils pourraient casser l’algorithme SHA-256 de Bitcoin en seulement 30 minutes. En théorie.

Bitcoin est-il sûr ?

Concrètement, Bitcoin reste parfaitement sûr, et même si les ordinateurs quantiques mettent au point des algorithmes capables de briser le chiffrement, de nouveaux algorithmes quantiques seraient rapidement déployés. D’ailleurs, certains dispositifs actuels — comme les portefeuilles multi-sig — sont déjà utilisés par plusieurs personnes pour sécuriser les fonds, même dans une perspective de résistance quantique.

Qu’est-ce qu’un portefeuille multi-sig ?

Les adresses de wallets multi-signatures commencent par le chiffre 3 et définissent, via un script, les règles nécessaires à la validation d’une transaction, dont le nombre de signatures exigées. Chaque transaction doit être validée par un nombre minimum de clés, parfois même toutes. Ainsi, si une adresse est compromise, elle ne suffit pas à dérober les fonds.

Lorsque vous transférez des cryptomonnaies vers un portefeuille d’exchange, vous confiez leur sécurité à la plateforme — ce qui peut exposer vos fonds en cas de faille. Il est donc essentiel de stocker vos actifs hors-ligne pour maximiser leur sécurité contre les utilisateurs malveillants. Plusieurs moyens existent, du hardware wallet sophistiqué au simple bout de papier.

Le passage du wallet d’exchange à un wallet logiciel non-custodial est souvent la première étape. Il s’agit d’installer une application sur votre ordinateur ou smartphone, qui générera votre clé privée et stockera localement vos cryptos. Il est conseillé d’utiliser un appareil dédié, non connecté à Internet, car le simple fait de limiter l’accès réseau peut renforcer la sécurité.

Cela dit, la plupart des failles des wallets logiciels sont connues et ils restent beaucoup plus sûrs que les portefeuilles sur exchange en ligne. Pour aller plus loin, stockez votre seed phrase sur papier et cachez-la à l’abri. Tant que seule vous y avez accès, personne ne pourra toucher à vos cryptos. Cette méthode est souvent considérée comme la plus sûre et la plus économique pour stocker vos cryptos.

Comment protéger ses bitcoins ?

L’option la plus pratique, mais aussi la plus coûteuse, reste le hardware wallet. Ces dispositifs physiques stockent la clé privée sur puce et disposent de fonctionnalités avancées pour simplifier la gestion offline.

Un hardware wallet peut stocker plusieurs cryptomonnaies, se connecter à Internet en USB pour réaliser des transactions, et certains modèles offrent même le support multi-sig ou des écrans LCD affichant des informations même hors connexion.

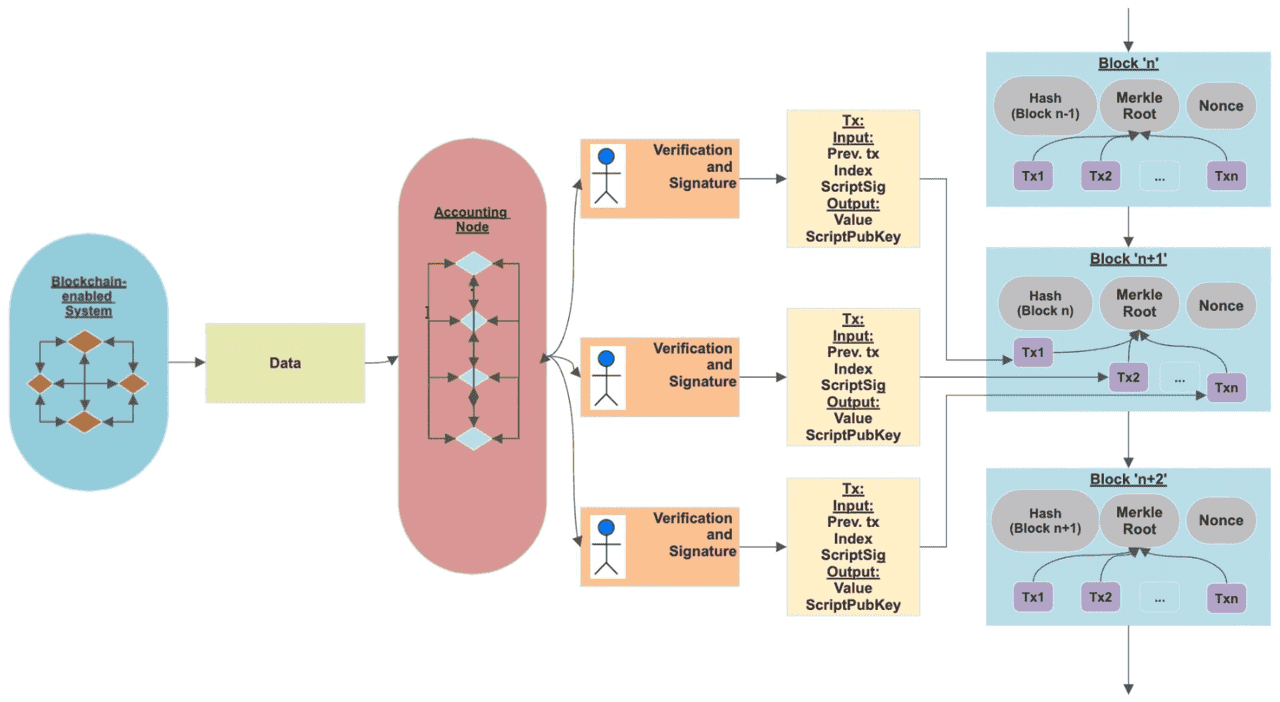

Résistance quantique de la blockchain (source)

Les clés Bitcoin sont-elles résistantes à l’informatique quantique ?

Les ordinateurs quantiques soulèvent une préoccupation majeure dans le secteur crypto. Ils pourraient, théoriquement, résoudre les problèmes fondamentaux de la cryptographie à clé publique, permettant de retrouver une clé privée à partir de la clé publique — menaçant potentiellement des systèmes comme Bitcoin. Toutefois, en 2025, les ordinateurs quantiques n’ont pas la puissance nécessaire pour casser la cryptographie de Bitcoin. Les experts estiment qu’il faudra encore au moins une décennie avant que cela ne soit concret.

La communauté crypto anticipe pourtant le risque, avec des institutions comme le NIST travaillant sur des algorithmes résistants à la cryptanalyse quantique. En 2024, le NIST a finalisé de nouveaux standards de chiffrement ; Bitcoin pourrait migrer vers des algorithmes de signatures résistants au quantique si nécessaire, probablement via un soft fork.

Actuellement, ne pas réutiliser ses adresses offre une certaine protection contre les attaques quantiques, car les clés publiques des adresses non dépensées restent inconnues des attaquants. Les solutions multi-sig et d’autres mesures peuvent renforcer la protection, même si un ordinateur quantique très puissant pourrait, à terme, les compromettre.

Si la cryptographie de Bitcoin était soudainement menacée, cela aurait de lourdes conséquences sur la sécurité numérique au sens large. Cependant, la communauté Bitcoin surveille activement le sujet et développe des solutions. À l’heure actuelle, Bitcoin est jugé sûr face aux attaques quantiques, grâce à une veille technologique continue et la recherche sur les algorithmes dits post-quantiques.

Conclusion

Les clés publiques et privées sont le cœur de la révolution Bitcoin : elles permettent des transactions trustless (sans tiers de confiance), où vous ne faites confiance qu’aux mathématiques. Votre clé publique (ou l’adresse correspondante) est votre identité publique sur la blockchain pour recevoir de la valeur ; votre clé privée est le secret qui débloque cette valeur et prouve votre possession. Ce système élégant offre sécurité et liberté : nul ne peut dépenser vos bitcoins sans votre clé privée et, inversement, vous n’avez pas besoin d’autorisation pour en disposer librement.

En 2025, l’utilisation des paires de clés publiques/privées s’étend bien au-delà des wallets de cryptomonnaies : elles servent à l’identité décentralisée (DID), à l’authentification, et plus encore. Le principe fondamental reste néanmoins : protégez vos clés privées comme si votre vie financière en dépendait — car dans le monde crypto, c’est le cas. Contrairement à un mot de passe de compte bancaire, qu’on peut réinitialiser avec une hotline, une clé privée volée vous expose à des pertes irrévocables, sans possibilité de récupération. C’est le prix de la liberté offerte par la crypto.

L’avantage, c’est qu’en suivant les bonnes pratiques, vos crypto-actifs peuvent être extrêmement sécurisés — bien plus à l’abri des vols, censures ou saisies qu’un compte bancaire classique. Il n’y a pas de banque à faire faillite ou à geler vos fonds, pas de base de données centrale à pirater. Les hackers ciblent alors les individus, et c’est donc votre propre vigilance qui reste le maillon principal de la sécurité.