En el mundo de las criptomonedas, los datos son tan valiosos como el propio capital. Cuando realizas operaciones, haces depósitos o verificas tu identidad en un exchange de criptomonedas, confías en que esa plataforma protegerá tu información más sensible: desde documentos de identidad y datos de pago hasta hábitos de uso y credenciales de acceso.

En Phemex, afrontamos esa confianza con el máximo rigor. Nuestra filosofía es que tus datos te pertenecen y protegerlos es una de nuestras principales prioridades. Mediante cifrado de extremo a extremo, controles estrictos de acceso, aislamiento de datos, auditorías periódicas y cumplimiento regulatorio, aseguramos que tu información privada se mantenga confidencial y acorde a los estándares internacionales.

Por Qué Importan la Seguridad y la Privacidad de los Datos

Por Qué Importan la Seguridad y la Privacidad de los Datos

En el sector cripto, una filtración de datos puede ser tan dañina como un hackeo financiero. Una clave privada expuesta, un documento de identidad robado o una lista de correos electrónicos divulgada pueden derivar en suplantación de identidad, ataques de phishing y daño reputacional. Por eso, la protección de datos en Phemex va mucho más allá de la ciberseguridad tradicional. No solo aseguramos las transacciones; protegemos cada byte de información que circula por nuestros sistemas. Ya sean credenciales de acceso, historial de trading o documentos KYC, tus datos se mantienen cifrados y únicamente accesibles para quienes realmente lo requieren.

Cifrado de Extremo a Extremo

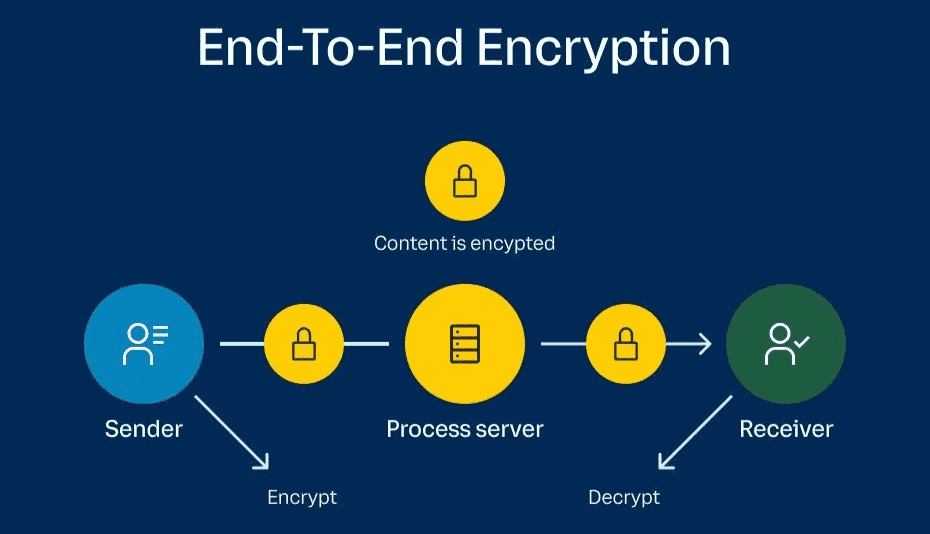

La piedra angular de la protección de datos en Phemex es el cifrado de extremo a extremo, que hace que tus datos sean ilegibles para cualquier persona excepto el destinatario autorizado.

Cifrado en Tránsito

Cada datagrama que transita entre tu dispositivo y los servidores de Phemex está protegido con Transport Layer Security (TLS 1.2 o superior). Esto significa que, aunque un actor malicioso interceptara el tráfico de red, solo vería información cifrada e ininteligible.

Cifrado en Reposo

Una vez que tus datos llegan a los servidores de Phemex, permanecen protegidos mediante cifrado AES-256, uno de los estándares más robustos utilizados en la banca global y sistemas militares. Todas las claves privadas, documentos KYC y registros de usuarios se cifran antes de almacenamiento para garantizar seguridad incluso en eventos de compromiso físico poco probable.

Cifrado de extremo a extremo (fuente)

Gestión y Rotación de Claves

Phemex utiliza sistemas de gestión de claves (KMS) para administrar claves criptográficas bajo políticas estrictas de control y rotación. Las claves de cifrado se almacenan separadas de los datos que protegen y se rotan regularmente para prevenir el uso indebido o ataques de correlación. El acceso a la descodificación es minuciosamente registrado y auditado, lo que implica que cualquier operación relacionada con claves deja un registro verificable para reforzar la transparencia y la rendición de cuentas.

Control de Acceso Estricto

En Phemex, creemos que cuantos menos tengan acceso a los datos, más seguros permanecen. Nuestro marco de control de acceso basado en roles garantiza que los empleados tengan únicamente permisos para visualizar la información necesaria según su función específica.

Permisos Basados en Roles

Por ejemplo:

-

Un agente de soporte al cliente puede verificar la actividad de cuenta, pero no visualizar direcciones de retiro.

-

Un oficial de cumplimiento puede revisar datos de KYC pero no acceder a sesiones de inicio de usuario.

Cada rol está definido con precisión, minimizando privilegios innecesarios y reduciendo drásticamente la superficie de ataque.

Monitoreo de Cuentas Privilegiadas

Para cuentas administrativas o de ingeniería de alto nivel, Phemex implementa capas adicionales de monitoreo:

-

Las cuentas privilegiadas deben autenticarse con seguridad multifactor.

-

Las acciones de estas cuentas se registran y revisan.

-

Los permisos se revisan trimestralmente o cada vez que el rol cambia.

Esto consolida una cultura de confianza y total rendición de cuentas, pues incluso las operaciones internas están sujetas al mismo escrutinio estricto que los intentos de accesos externos.

Aislamiento de Datos

La seguridad de datos no solo depende del cifrado, sino también del aislamiento. Phemex impone una separación lógica de la información de usuario, evitando que una cuenta pueda acceder o interferir con los datos de otra.

Cada usuario tiene sus datos ubicados dentro de entornos lógicos aislados en nuestras bases de datos. Incluso al ejecutar consultas para análisis o auditoría, el sistema aplica aislamiento a nivel de consulta: cada petición solo puede acceder al subconjunto autorizado. Esta arquitectura previene el acceso cruzado de cuentas y elimina cualquier riesgo de fugas de información entre usuarios, socios o servicios. Es el mismo principio arquitectónico que emplean los principales proveedores de nube y entidades financieras globales.

Auditorías Regulares y Respaldos Cifrados

Nuestro enfoque de seguridad no se limita al cifrado y control de acceso: se basa también en la verificación continua y en estar preparados ante lo inesperado.

Auditoría Continua

Cada interacción con tus datos queda registrada automáticamente en logs de auditoría inmutables. Estos registros detallan:

-

Quién accedió a los datos

-

Cuándo se accedió

-

Qué cambios se realizaron

Estos registros son analizados por nuestros equipos internos de seguridad y sistemas automatizados para detectar anomalías o actividad no autorizada en tiempo real.

Respaldos Cifrados y Recuperación ante Desastres

Phemex mantiene respaldos cifrados regulares en múltiples ubicaciones seguras y geográficamente distribuidas. Estos respaldos garantizan que los datos del usuario estén siempre disponibles y puedan recuperarse incluso ante escenarios extremos, como desastres naturales, fallos de hardware o ciberataques.

KYC y AML (fuente)

Cumplimiento Regulatorio

Proteger la privacidad de los usuarios también implica respetar la normativa vigente. Phemex opera en cumplimiento con los requisitos internacionales de KYC (Know Your Customer) y AML (Anti-Money Laundering).

-

Verificación de identidad e integridad de datos - Nuestros programas de cumplimiento incluyen robustos procesos de verificación de identidad, donde los documentos sensibles se cargan, cifran y almacenan de acuerdo con las leyes de protección de datos aplicables en cada jurisdicción. Todo dato de KYC se trata bajo estrictos protocolos de privacidad y jamás se comparte con terceros sin consentimiento del usuario o requerimiento legal.

-

Monitoreo de transacciones - Los sistemas de cumplimiento de Phemex monitorean constantemente las transacciones en busca de actividad sospechosa, protegiendo así tanto a nuestra comunidad como al ecosistema cripto en general frente al fraude, lavado de dinero y cualquier comportamiento ilícito.

-

Cooperación con reguladores - Como exchange responsable y global, Phemex colabora estrechamente con autoridades financieras y auditores de cumplimiento para mantener los más altos estándares de transparencia, responsabilidad y ética profesional. No solo cumplimos la normativa estándar, sino que buscamos establecer nuevos referentes de confianza y seguridad en la industria cripto.

Conclusión

La seguridad y la privacidad van de la mano, por lo que en Phemex consideramos la protección de datos como una labor esencial. Gracias al cifrado de extremo a extremo, políticas estrictas de acceso, aislamiento de información, auditorías constantes y cumplimiento regulatorio, aseguramos que tu información personal y financiera permanezca siempre bajo tu control. Cuando operas en Phemex, eliges un socio que valora tu privacidad tanto como tus ganancias.

¿Quieres saber más sobre cómo te mantenemos seguro?