Im Bereich der digitalen Währungen sind Daten genauso wertvoll wie Währung selbst. Wenn Sie auf einer Kryptowährungsbörse handeln, einzahlen oder Ihre Identität verifizieren, vertrauen Sie dieser Plattform Ihre sensibelsten Informationen an – von Identifikationsdokumenten und Zahlungsdetails bis hin zu Verhaltensdaten und Zugangsdaten.

Bei Phemex nehmen wir dieses Vertrauen äußerst ernst. Unsere Philosophie ist: Ihre Daten gehören Ihnen – und deren Schutz ist eine unserer höchsten Prioritäten. Durch End-to-End-Verschlüsselung, strikte Zugriffskontrollen, Datenisolation, regelmäßige Audits und regulatorische Compliance stellen wir sicher, dass Ihre privaten Informationen vertraulich und im Einklang mit internationalen Standards bleiben.

Warum Datenschutz und Datensicherheit wichtig sind

Warum Datenschutz und Datensicherheit wichtig sind

Im Kryptobereich können Datenlecks genauso verheerend sein wie finanzielle Angriffe. Ein geleakter Private Key, gestohlene Ausweisdokumente oder veröffentlichte E-Mail-Listen können Identitätsdiebstahl, Phishing und Reputationsschäden verursachen. Deswegen geht der Datenschutz bei Phemex weit über klassische Cybersicherheit hinaus. Wir sichern nicht nur die Transaktionen, sondern auch jedes einzelne Byte an Informationen, das unser System durchläuft – seien es Logindaten, Trading-Historien oder KYC-Dokumente, Ihre Daten werden verschlüsselt und sind nur für die Personen zugänglich, die sie unbedingt benötigen.

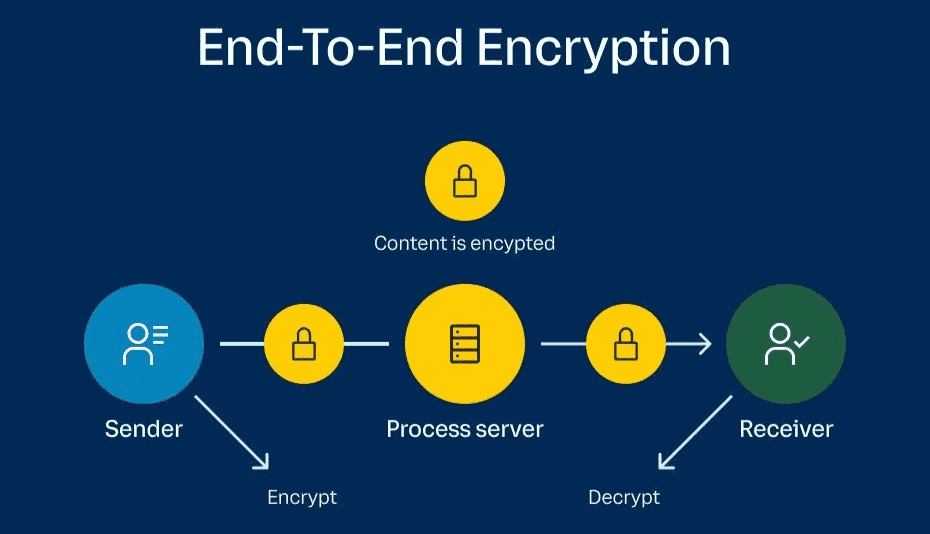

End-to-End-Verschlüsselung

Das Fundament unseres Datenschutzes bei Phemex ist die End-to-End-Verschlüsselung. Dadurch sind Ihre Daten für jeden außer dem beabsichtigten Empfänger unlesbar.

Verschlüsselung während der Übertragung

Jede Datenübertragung zwischen Ihrem Endgerät und den Phemex-Servern ist mit Transport Layer Security (TLS 1.2 oder höher) abgesichert. Selbst wenn ein Angreifer den Netzwerkverkehr abfängt, sieht er nur verschlüsselte, unlesbare Informationen.

Verschlüsselung im Ruhezustand

Sobald Ihre Daten die Phemex-Server erreichen, werden sie per AES-256-Verschlüsselung gesichert – dem führenden Standard aus dem globalen Bankwesen und Militärbereich. Alle Private Keys, KYC-Dokumente und Nutzerdaten werden vor der Speicherung verschlüsselt, sodass sie auch bei physischem Zugriff geschützt bleiben.

End-to-End-Verschlüsselung (Quelle)

Schlüsselmanagement und Rotation

Phemex arbeitet mit Key-Management-Systemen (KMS), die kryptographische Schlüssel mit strengen Kontroll- und Rotationsrichtlinien verwalten. Die Verschlüsselungsschlüssel werden getrennt von den geschützten Daten gespeichert und regelmäßig erneuert, um Missbrauch oder Korrelationen zu verhindern. Jeder Zugriff auf Entschlüsselung wird protokolliert und auditiert, sodass jede Schlüsseloperation nachvollziehbar und überprüfbar bleibt.

Strikte Zugriffskontrolle

Bei Phemex gilt: Je weniger Menschen Zugriff auf Daten haben, desto sicherer sind sie. Unser rollenbasiertes Zugriffskontrollsystem stellt sicher, dass Mitarbeiter nur jene Informationen einsehen können, die sie für ihre Aufgaben benötigen.

Rollenbasierte Berechtigungen

Zum Beispiel:

- Ein Kundensupport-Mitarbeiter kann die Kontoaktivität prüfen, aber keine Auszahlungsadressen einsehen.

- Ein Compliance-Officer kann KYC-Daten prüfen, aber keine Benutzersitzungen einsehen.

Jede Systemrolle ist präzise definiert, sodass unnötige Berechtigungen vermieden und die Angriffsfläche drastisch reduziert wird.

Überwachung privilegierter Konten

Für höher privilegierte administrative oder technische Accounts setzt Phemex zusätzliche Überwachungsebenen ein:

- Privilegierte Konten müssen Multifaktor-Authentifizierung nutzen.

- Die Aktionen dieser Konten werden protokolliert und geprüft.

- Berechtigungen werden vierteljährlich oder bei Rollenänderungen überprüft.

Das schafft eine Vertrauenskultur mit vollständiger Verantwortlichkeit: Auch interne Prozesse werden genauso streng geprüft wie externe Zugriffsversuche.

Datenisolation

Datensicherheit bedeutet nicht nur Verschlüsselung, sondern auch Isolation. Phemex stellt die logische Trennung der Nutzerdaten sicher, sodass kein Konto auf Informationen eines anderen zugreifen oder diese beeinflussen kann.

Jeder Nutzer besitzt einen isolierten logischen Speicherbereich in unseren Datenbanken. Auch bei Anfragen zu Analyse- oder Audit-Zwecken setzt das System Query-Level-Isolation um, sodass jede Abfrage nur denjenigen Datensatz erreicht, für den sie autorisiert ist. Dieses Design verhindert Cross-Account-Zugriffe und eliminiert die Gefahr von Datenlecks zwischen Nutzern, Partnern oder Diensten – ein Architekturprinzip, das auch führende Cloud-Provider und Finanzinstitute einsetzen.

Regelmäßige Audits und verschlüsselte Backups

Unser Sicherheitsmechanismus hört nicht bei Verschlüsselung und Zugriffskontrolle auf – wir setzen auch auf stetige Überprüfung und Vorbereitung auf unerwartete Ereignisse.

Kontinuierliche Audits

Jede Interaktion mit Nutzerdaten wird automatisch in unveränderbaren Audit-Logs aufgezeichnet. Diese Logs dokumentieren:

- Wer auf die Daten zugegriffen hat

- Wann darauf zugegriffen wurde

- Welche Änderungen erfolgt sind

Diese Datensätze werden sowohl von internen Sicherheitsteams als auch von automatisierten Monitoring-Systemen in Echtzeit analysiert, um Anomalien oder unbefugte Aktivitäten frühzeitig zu erkennen.

Verschlüsselte Backups und Notfallwiederherstellung

Phemex erstellt regelmäßig verschlüsselte Backups an mehreren, sicherheitszertifizierten und geografisch verteilten Standorten. So bleiben Nutzerdaten selbst in Extremsituationen wie Naturkatastrophen, Hardware-Ausfällen oder Cyberangriffen verfügbar und wiederherstellbar.

KYC & AML (Quelle)

Regulatorische Compliance

Der Schutz der Privatsphäre unserer Nutzer bedeutet auch die Einhaltung gesetzlicher Vorgaben. Phemex arbeitet konform zu globalen KYC (Know Your Customer)- und AML (Anti-Money Laundering)-Vorgaben.

- Identitätsprüfung & Datenintegrität – Unser Compliance-Programm umfasst strenge Prozesse zur Identitätsprüfung, bei denen sensible Dokumente sicher hochgeladen, verschlüsselt und gemäß der jeweiligen Datenschutzgesetze gespeichert werden. Alle KYC-Daten werden nach strikten Datenschutzprotokollen behandelt und niemals ohne ausdrückliche Einwilligung oder gesetzliche Verpflichtung an Dritte weitergegeben.

- Transaktionsüberwachung – Die Compliance-Systeme von Phemex überwachen Transaktionen kontinuierlich auf verdächtige Aktivitäten, schützen unsere Community sowie das gesamte Ökosystem vor Betrug, Geldwäsche und sonstigen kriminellen Handlungen.

- Zusammenarbeit mit Aufsichtsbehörden – Als verantwortungsbewusste globale Börse arbeitet Phemex eng mit Finanzaufsichtsbehörden und Compliance-Prüfern zusammen, um höchste Standards bei Transparenz, Rechenschaft und ethischem Handeln zu gewährleisten. Wir wollen nicht nur die bestehenden Anforderungen erfüllen, sondern neue Maßstäbe für Vertrauen und Sicherheit in der Krypto-Branche setzen.

Fazit

Sicherheit und Datenschutz sind untrennbar miteinander verbunden – deshalb betrachtet Phemex den Schutz Ihrer Daten als zentrale Aufgabe. Mit End-to-End-Verschlüsselung, strikten Zugriffskontrollen, Datenisolation, permanenter Auditierung und umfassender Compliance sorgen wir dafür, dass Ihre persönlichen und finanziellen Daten stets in Ihrer Kontrolle bleiben. Wer bei Phemex handelt, wählt einen Partner, der Ihre Privatsphäre genauso schätzt wie Ihren Profit.

Möchtest du mehr darüber erfahren, wie wir dich schützen?