Dans l’écosystème des cryptomonnaies, les données valent autant que les actifs numériques eux-mêmes. Lorsque vous effectuez des transactions, effectuez un dépôt ou vérifiez votre identité sur une plateforme d’échange de cryptomonnaies, vous confiez à cette plateforme vos informations les plus sensibles, allant de vos documents d’identification à vos données de paiement, sans oublier votre comportement en ligne et vos identifiants de connexion.

Chez Phemex, nous accordons la plus grande importance à cette confiance. Notre philosophie est que vos données vous appartiennent et que leur protection est l’une de nos principales priorités. Grâce au chiffrement de bout en bout, à un contrôle d’accès strict, à l’isolation des données, à des audits réguliers et au respect des exigences réglementaires, nous veillons à ce que vos informations personnelles restent confidentielles et conformes aux normes internationales.

Pourquoi la sécurité et la confidentialité des données sont essentielles

Pourquoi la sécurité et la confidentialité des données sont essentielles

Dans l’univers crypto, une violation de données peut être aussi dévastatrice qu’un piratage financier. Une clé privée divulguée, un document d’identité volé ou une liste d’emails exposée peuvent entraîner un vol d’identité, des arnaques de phishing et nuire à la réputation. Voilà pourquoi la protection des données chez Phemex va bien au-delà de la cybersécurité traditionnelle. Nous ne nous contentons pas de sécuriser les transactions : chaque octet d’information transitant dans nos systèmes est protégé. Qu’il s’agisse de vos identifiants de connexion, de votre historique de trading ou de vos documents KYC, vos données sont cryptées et accessibles uniquement aux personnes ayant un besoin justifié.

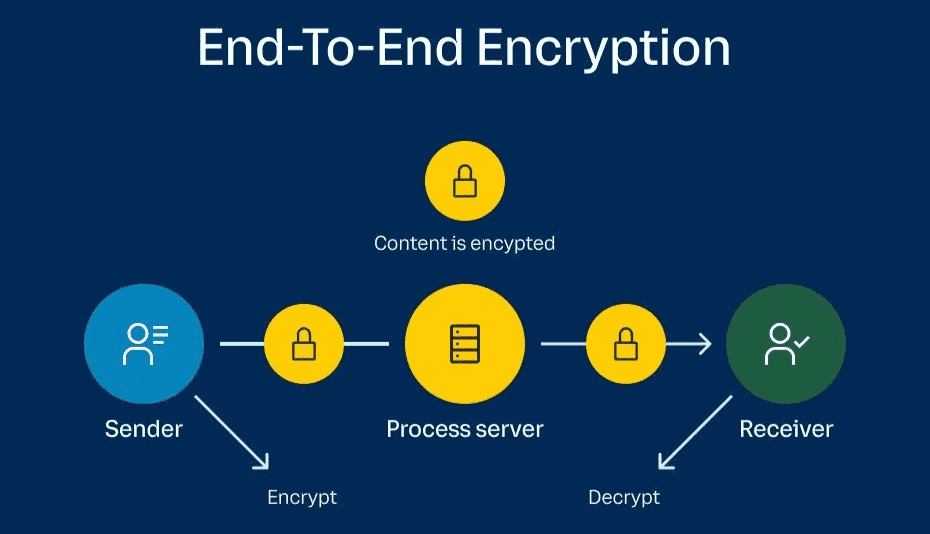

Chiffrement de bout en bout

Le pilier de la protection des données chez Phemex est le chiffrement de bout en bout, rendant vos informations illisibles pour quiconque, à l’exception du destinataire autorisé.

Chiffrement en transit

Toutes les données transitant entre votre appareil et les serveurs Phemex sont protégées via le protocole Transport Layer Security (TLS 1.2 et supérieur). Ainsi, même si un individu malveillant intercepte le trafic réseau, il n’accédera qu’à des données cryptées et incompréhensibles.

Chiffrement au repos

Une fois vos données arrivées sur les serveurs Phemex, elles sont sécurisées par un chiffrement AES-256, l’une des normes les plus robustes, utilisée dans la banque et les systèmes militaires internationaux. Toutes les clés privées, documents KYC et dossiers utilisateurs sont cryptés avant stockage, garantissant leur confidentialité même en cas de compromission physique.

Chiffrement de bout en bout (source)

Gestion et rotation des clés

Phemex utilise des Key Management Systems (KMS), ou systèmes de gestion de clés cryptographiques, appliquant des politiques de contrôle et de rotation strictes. Les clés de chiffrement sont stockées séparément des données protégées et sont régulièrement renouvelées, afin d’éviter tout risque d’usurpation ou d’attaque par corrélation. Tout accès à la déchiffrement est consigné et audité, chaque opération sur une clé laissant une trace vérifiable afin de garantir transparence et responsabilité.

Contrôle d’accès strict

Chez Phemex, nous considérons que moins il y a de personnes autorisées à accéder aux données, plus celles-ci sont en sécurité. Notre cadre d’autorisation par rôle (« role-based access control ») garantit que chaque collaborateur n’a accès qu’aux seules informations nécessaires à l’exercice de ses fonctions.

Permissions par rôle

Par exemple :

- Un agent du support client peut vérifier l’activité d’un compte, mais ne peut pas visualiser les adresses de retrait.

- Un responsable conformité peut consulter les données KYC, mais n’a pas accès aux sessions de connexion utilisateur.

Chaque rôle système est défini avec précision, limitant les privilèges au strict nécessaire et réduisant considérablement la surface d’attaque.

Contrôle renforcé des comptes privilégiés

Concernant les comptes administrateurs ou techniques à haut niveau, Phemex applique des mesures supplémentaires :

- Les comptes à privilèges doivent utiliser une authentification multi-facteur.

- Toutes les actions réalisées par ces comptes sont enregistrées et soumises à revue.

- Les niveaux d’accès sont réévalués chaque trimestre ou lors d’un changement de fonction.

Cette politique instaure une culture de confiance et de responsabilité totale : même les opérations internes sont soumises à la même rigueur que les accès externes.

Isolation des données

La sécurité des données ne se limite pas au chiffrement, mais concerne aussi leur isolation. Phemex applique une séparation logique stricte entre les données des utilisateurs, aucun compte n’ayant la possibilité d’accéder ou d’influencer les informations d’un autre.

Les données de chaque utilisateur sont hébergées dans des environnements logiques isolés au sein de notre infrastructure. Même lors de requêtes analytiques ou d’audit, le système impose une isolation au niveau de chaque requête. Ainsi, chaque demande n’accède qu’au jeu de données autorisé. Ce modèle élimine tout risque d’accès transversal et de fuite entre utilisateurs, partenaires ou services, selon le même principe que celui adopté par les principaux prestataires cloud et institutions financières.

Audits réguliers et sauvegardes cryptées

Notre dispositif de sécurité ne s’arrête pas au chiffrement et au contrôle d’accès ; il inclut aussi une vérification continue et la capacité à anticiper tous les scénarios.

Audit continu

Chaque interaction avec les données utilisateur est automatiquement consignée dans des journaux d’audit infalsifiables, enregistrant notamment :

- Qui a accédé aux données

- Quand elles ont été consultées

- Quelles modifications ont été apportées

Ces logs sont analysés par nos équipes internes de sécurité et par des systèmes automatisés afin de détecter en temps réel toute anomalie ou activité non autorisée.

Sauvegardes chiffrées & reprise d’activité

Phemex réalise des sauvegardes régulières et chiffrées, réparties sur plusieurs sites sécurisés et géographiquement distants. En cas d’incident extrême (catastrophe naturelle, panne matérielle, cyberattaque...), vos données restent disponibles et restaurables.

KYC & AML (source)

Conformité réglementaire

La protection de la vie privée des utilisateurs implique également le respect des réglementations en vigueur. Phemex opère en conformité avec les exigences internationales en matière de KYC ("Know Your Customer") et AML ("Anti-Money Laundering").

- Vérification d’identité & intégrité des données – Nos programmes de conformité incluent des processus robustes de vérification d’identité, au cours desquels les documents sensibles sont transmis, chiffrés et stockés conformément aux lois locales de protection des données. Toutes les données KYC sont gérées selon des protocoles de confidentialité stricts et jamais partagées avec des tiers sans votre consentement ou obligation légale.

- Surveillance des transactions – Les systèmes de conformité Phemex surveillent en continu les transactions à la recherche d’activités suspectes, protégeant ainsi notre communauté et l’écosystème contre la fraude, le blanchiment d’argent et toute activité illicite.

- Coopération avec les autorités – En tant que plateforme d’échange internationale responsable, Phemex travaille en étroite collaboration avec les autorités financières et auditeurs pour maintenir les plus hauts standards de transparence, de responsabilité et d’éthique. Au-delà des exigences habituelles, notre objectif est de fixer de nouveaux standards de confiance et de sécurité au sein de l’industrie crypto.

Conclusion

Sécurité et confidentialité vont de pair, c’est pourquoi Phemex considère la protection des données comme une mission essentielle. Grâce au chiffrement de bout en bout, à des politiques d’accès rigoureuses, à l’isolation des données, à l’audit permanent et au respect total des réglementations, nous garantissons que vos informations personnelles et financières restent sous votre contrôle. Trader sur Phemex, c’est choisir un partenaire qui accorde autant de valeur à votre vie privée qu’à vos profits.

Voulez-vous en savoir plus sur la manière dont nous vous protégeons ?